(Inter-)Nationales Sicherheitsgeflecht : Mapping der deutschen staatlichen Cybersicherheits-Architektur – Einblicke und Implikationen für die deutsche Cybersicherheits-Politik

Mit der gestiegenen Relevanz der Informationstechnik sind auch IT- und Cybersicherheit sowie die damit befassten Akteure über die Jahre hinweg von einem „Nischenthema“ immer mehr ins politische, wirtschaftliche und gesellschaftliche Bewusstsein gerückt. Mittlerweile existiert eine kaum noch zu überblickende Vielfalt an staatlichen und kommunalen Organisationen, welche diese Themen betreut und Unternehmen wie Behörden hilfreich zur Seite stehen soll. Die Stiftung Neue Verantwortung e. V. versucht seit Längerem durch regelmäßig aktualisierte Übersichten Licht in dieses Ökosystem zu bringen – das neueste Update ist im April erschienen.

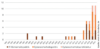

Seit der Gründung des Bundesamts für Sicherheit in der Informationstechnik (BSI) im Jahr 1991 sind Cyber- und IT-Sicherheit ein elementarer Bestandteil der deutschen Außen- und Innen- sowie der Sicherheits- und Verteidigungspolitik geworden, was sich auch institutionell in einem Aufwuchs (inter)nationaler Akteure und einem Wachstum untereinander bestehender Verbindungen niedergeschlagen hat. Die gestiegene politische Beachtung lässt sich beispielhaft an den Ergebnissen einer Schlagwortsuche zu IT- und Cybersicherheit sowie IT-Sicherheitspolitik, Cybersicherheitspolitik und Cybersicherheitsarchitektur in den Dokumenten des Deutschen Bundestags über die letzten Dekaden hinweg illustrieren (siehe Abb. 1 und Abb. 2).

In den öffentlichen Fokus geriet die deutsche Cybersicherheitspolitik besonders im Jahr 2011 durch die Veröffentlichung der ersten Cybersicherheits-Strategie für Deutschland, die 2016 und 2021 aktualisiert wurde. Ausinstitutioneller Perspektive resultierte dies zum einen in der Schaffung neuer Behörden (bspw. der Zentralen Stelle für Informationstechnik im Sicherheitsbereich) oder thematischer Informationsaustausch- und Kooperationsplattformen (bspw. dem Nationalen Cyber-Abwehrzentrum) sowie zum anderen der Beteiligung bereits bestehender Akteure am Cybersicherheitsdiskurs, die vorher keine oder nur wenige Berührungspunkte mit IT-Sicherheit hatten (bspw. das Bundesministerium für Bildung und Forschung oder das Bundesministerium der Gesundheit).

Reaktiver Aufwuchs

Gerade die Anfangsphase der deutschen Cybersicherheitspolitik legt dabei nahe, dass neue Zuständigkeiten, Kompetenzen und Arbeitsfelder primär anlassbezogen und nicht nach einem zugrunde liegenden strategischen Masterplan gewachsen sind. Diese Dynamik wurde und wird durch neue Herausforderungen, zunehmende Cyberkriminalität, der Wahrnehmung ziviler und militärischer Aufgaben sowie fortschreitende Digitalisierung noch verstärkt.

Deutschlands Cybersicherheitsarchitektur verstehen

Die Gesamtheit aller Institutionen, also alle Akteure wie Behörden, Plattformen, Organisationen et cetera, die gemäß der nationalen Definition von Cybersicherheit(spolitik) ein Teil des (inter)nationalen Ökosystems sind, kann man als Cybersicherheits-Architektur bezeichnen – ein Begriff, der vor allem in den vergangenen drei Jahren in die politische Diskussion eingetreten ist (vgl. Abb. 2).

Die entstandene institutionelle Landschaft wird in der Veröffentlichung „Deutschlands staatliche Cybersicherheitsarchitektur“ [1], die seit 2017 regelmäßig aktualisiert wird und derzeit in achter Auflage vorliegt, abgebildet – zeigt eine Visualisierung der erfassten Akteure und ihrer Verknüpfungen. Derzeit wird in dieser Publikation dabei lediglich der staatliche Teil der Cybersicherheitsarchitektur aufgeführt, das heißt alle staatlichen und direkt damit verbundenen Akteure – rein legislative und judikative Akteure auf allen Ebenen sowie Akteure aus der Privatwirtschaft, Wissenschaft und Zivilgesellschaft bleiben bisher unberücksichtigt.

Das Ziel der Visualisierung und Beschreibung der Akteure ist es, ein Mapping des Cybersicherheits-Ökosystems zur Verfügung zu stellen, dass für Erklärungs-, Policy- und andere Vorhaben nützlich sein kann. Zu diesem Zweck sind Erläuterungen zu den Akteuren und ihren Verknüpfungen in der Begleitpublikation beschrieben. Seit 2021 ist die Visualisierung zudem unter www.stiftung-nv.de/cybersicherheitsarchitektur auch interaktiv verfügbar, sodass gezielt nach Verbindungen gesucht werden kann.

In den sieben Ebenen der deutschen Cybersicherheitsarchitektur (Kommunen, Länder, Bund, EU, NATO, UN und weitere internationale Akteure – wobei die Kommunen nur verallgemeinert abgebildet sind) befinden sich insgesamt 379 Akteure, die sich wie in Abbildung 3 dargestellt aufschlüsseln.

Die Vielzahl der Akteure, die in Deutschland etwas mit Cybersicherheit zu tun haben, mag dabei auf den ersten Blick verwundern und nachdenklich über Zuständigkeiten und den Ansatz der deutschen Politik gegenüber IT- und Cybersicherheitspolitik stimmen. Die Anzahl involvierter Akteure allein ist jedoch kein aussagekräftiges (negatives) Kriterium – sie ist vielmehr als ein unweigerliches Nebenprodukt von Cyber- und IT-Sicherheit als gesamtstaatliche und gesamtgesellschaftliche Querschnittsaufgabe zu sehen und führt zu einer Bandbreite an Politikbereichen, die in der Cybersicherheitsarchitektur vertreten sind. Diese umfassen beispielsweise Strafverfolgung, nachrichtendienstliche Aktivitäten, Verteidigung, Wirtschaft, Finanzen, Gesundheit oder Forschung.

Das Spektrum von Aktivitäten, die von Akteuren der Cybersicherheitsarchitektur durchgeführt

werden, umfasst dabei

- Aus- und Weiterbildung

- Forschung und Forschungsförderung

- Informationsaustausch- und Kooperationsplattformen

- Normung und Zertifizierung

- Operative IT- und Cybersicherheit

- Policy und Strategie

Das Zusammenspiel zwischen den Ebenen der Cybersicherheitsarchitektur

Dieses Spektrum sowohl an Politikbereichen als auch Aktivitäten innerhalb der Cybersicherheitsarchitektur spielt dabei nicht nur für einzelne Akteure, sondern auch für die jeweiligen Ebenen in ihrer Gesamtheit eine Rolle. Das schlägt sich zum einen unter inhaltlichen Gesichtspunkten in unterschiedlichen institutionellen Umfeldern, Perspektiven und Aufgabenzuschnitten der Ebenen nieder. Zum anderen kommt auch innerhalb der staatlichen Cybersicherheitsarchitektur das Subsidiaritätsprinzip zum Tragen, das – sofern möglich – die Regelung öffentlicher Aufgaben auf der jeweils untersten politischen Ebene anstrebt.

Letzteres hat beispielsweise für ein kleines oder mittleres Unternehmen, das von einem IT-sicherheitsrelevanten Vorfall betroffen ist, konkret zur Folge, dass im Prinzip zunächst das entsprechende Bundesland und dort, je nach Vorfallsart, entweder – sofern vorhanden – eine spezialisierte Landesbehörde für Sicherheit in der Informationstechnik (bspw. Cybersicherheitsagentur Baden-Württemberg), die Polizei (bspw. Zentrale Ansprechstellen Cybercrime), die zuständige Landesbehörde für Verfassungsschutz oder eine ganz andere Behörde die ersten Ansprechpartner darstellen, die bei Bedarf weitervermitteln.

Zu einer effektiven und effizienten Aufstellung Deutschlands im Cyberraum ist daher auch das Verständnis für den Aufbau und die Eigenheiten der jeweiligen Ebenen von immenser Notwendigkeit, um maßgeschneiderte Politik-Ansätze erarbeiten zu können, die auch das Zusammenwirken und die Koordination zwischen verschiedenen Ebenen mitdenken. Dies umfasst zum einen Einblicke in Gemeinsamkeiten und Unterschiede innerhalb (intra), besonders aber auch zwischen (inter) den verschiedenen Ebenen.

Die Bedeutung des Verständnisses für das Verhältnis innerhalb einer sowie zwischen Ebene(n) lässt sich beispielhaft anhand der Ebene der Bundesländer schildern, die von unterschiedlichen Ansätzen geprägt und infolge der föderalen Struktur der Bundesrepublik Deutschland mit den meisten Akteuren in der Cybersicherheitsarchitektur vertreten ist (vgl. Abb. 3). In ihrer Gesamtheit wird ein umfassender Überblick über die Cyber- und IT-Sicherheitspolitik dieser Ebene bereits beispielsweise durch die Zuständigkeit verschiedener Ressorts sowie die Verwendung von teilweise abweichenden Termini in Bezug auf Institutionsnamen und gesetzliche Grundlagen innerhalb der sechzehn Bundesländer erschwert. Qualitativ und quantitativ kommt hinzu, dass die Bundesländer das Thema Cyber- und IT-Sicherheit in unterschiedlichem Umfang und abweichenden Prioritätsgraden verfolgen.

Diese Ausgestaltung von Cyber- und IT-Sicherheitspolitik innerhalb der Länderebene durch die sechzehn Bundesländer hat Auswirkungen auf unmittelbar angrenzende, insbesondere hierarchisch untergeordnete Ebenen. In Bezug auf die Kommunalebene unterstreicht sie daher beispielsweise die Notwendigkeit der An- sowie Einbindung in übergreifende politische Prozesse als auch der klaren Kommunikation von Zuständigkeiten zur Wahrung des Subsidiaritätsgrundsatzes. Für die übergeordnete Bundesebene ist die Cybersicherheitsarchitektur der Bundesländer beispielsweise im Rahmen der im Koalitionsvertrag vorgesehenen harmonisierten Zusammenarbeit sowie dem unter anderem in den digitalpolitischen Zielen des BMI für diese Legislaturperiode anvisierten Ausbau der Zentralstellenfunktion des BSI von Belang.

Fortschreitende Internationalisierung der Cybersicherheitsarchitektur

In Bezug auf das Zusammenspiel zwischen Ebenen ist ebenso auf das Verhältnis zwischen den deutschen und den internationalen Ebenen der EU, NATO, UN und weiteren internationalen Akteuren einzugehen. Zum einen wird auch hier die Stellung von Cyber- und IT-Sicherheit als Querschnittsthema sichtbar, dessen Tragweite Ländergrenzen übersteigt, da die internationalen Verknüpfungen der deutschen Cybersicherheitsarchitektur und damit auch das internationale Profil der deutschen Cybersicherheitspolitik weit über verschiedenste Politikbereiche sowie vereinzelt auch über die Bundesebene hinaus verstreut sind.

Zum anderen können Einblicke in die deutsche Cybersicherheitslandschaft auch für internationale Partner, die auf anderen Ebenen agieren, von Interesse sein: Denn sie können Einblicke in die deutsche institutionelle Cybersicherheitslandschaft geben und Schnittpunkte für operative sowie strategische Zusammenarbeit aufzeigen, die gerade für EU-Mitgliedstaaten im Hinblick einer anvisierten kontinuierlich intensivierten und engeren Kooperation zwischen ihnen (bspw. innerhalb der zu etablierenden „Joint Cyber Unit“ oder zur Umsetzung der NIS-Richtlinie) relevant sind.

Zudem kann die deutsche Cybersicherheitsarchitektur auch als Inspirationsquelle und komparativer Vergleich für die Etablierung oder Anpassung eines staatlichen institutionellen Ökosystems – samt all ihrer Vor- und Nachteile – in Ländern dienen, die sich im Bereich der Cyber- und IT-Sicherheitspolitik neu aufstellen.

Reform und Konsolidierung

Das Mapping der deutschen Cybersicherheitsarchitektur zeigt, dass die deutsche Cyber- und IT-Sicherheits-Politik von UN- bis hin zur Kommunalebene in ein komplexes Feld an Akteuren eingebettet ist. Trotz der durch Cyber- und IT-Sicherheit als Querschnittsaufgabe erwartungsgemäß weit gestreuten Zuständigkeiten und Verantwortlichkeiten zwischen den erfassten Politikbereichen darf die deutsche Cybersicherheitspolitik deren umfassende Bündelung nicht aus dem Auge verlieren. Diese geht dabei Hand in Hand mit der notwendigen Sicherstellung inhaltlicher Kohärenz innerhalb sowie zwischen Ebenen durch verschiedenste deutsche Akteure, die an der Gestaltung deutscher Cybersicherheitspolitik beteiligt sind.

Aus diesen Gründen sind und werden auch zukünftig eine koordinierte Herangehensweise sowie institutionelle Brücken, wie ein reformierter funktionsfähiger Nationaler Cybersicherheitsrat (Cyber-SR) oder ein kontinuierlich ausgebautes Nationales Cyber-Abwehrzentrum (Cyber-AZ), als zentrale, verbindende Elemente und Abstimmungsprozesse besonders wichtig und zur effektiven Funktionsweise des Ökosystems elementar bleiben (vgl. [2]).

Spätestens im Lichte aktueller Entwicklungen und Vorfälle sowie mit Blick in die Zukunft ist mittlerweile der Punkt überschritten, an dem sich die deutsche Cybersicherheitsarchitektur weiterhin ohne ersichtliches umfassendes Konzept erweitern sollte. Weniger ist sprichwörtlich oftmals mehr und so sollte die Bundesregierung bei dem erwartbaren Wachstum der deutschen Cybersicherheitsarchitektur diese unter anderem durch die folgenden Maßnahmen strategisch konsolidieren:

- Testen der strukturellen Ausgestaltung der Cybersicherheitsarchitektur und ihres Zusammenspiels in der Praxis – beispielsweise durch Durchführung von Cybersicherheitspolitik-Übungen [3]

- umfassende Evaluation von Stärken und Schwächen des institutionellen Status quo vor Vorlage neuer Policy-Dokumente – beispielsweise einer zu erwartenden überarbeiteten Cybersicherheits-Strategie im Sommer (vgl. etwa [4])

- Reform zentraler Plattformen wie dem Cyber-SR und Cyber-AZ

- verstärkte zentrale Koordinierungsrollen ausgewählter Akteure auf Inter- und Intra-Ebene(n)-Basis –beispielsweise durch ein unabhängigeres BSI (vgl. etwa [5])

Zum Abschluss seien ein Hinweis und eine Einladung gestattet: Die Publikation „Deutschlands staatliche Cybersicherheitsarchitektur“ lebt von Interaktion und Empfehlungen von außen, weshalb die Autoren sich über sämtliche Hinweise, Anmerkungen oder Korrekturen freuen, um relevante Akteure in der deutschen Cybersicherheitspolitik so umfassend wie möglich darstellen zu können. In der Zukunft wird es weiterhin regelmäßige Updates der Publikation geben, um Änderungen in der institutionellen Landschaft Rechnung zu tragen.

Christina Rupp, M.Sc. ist studentische Mitarbeiterin der Stiftung Neue Verantwortung e. V. Ihre Forschungsschwerpunkte liegen im Bereich der Cyberdiplomatie und Cyberaußenpolitik, besonders mit Blick auf die Anwendung des Völkerrechts sowie internationale Normen für verantwortliches Verhalten im Cyberraum.

Literatur

[1] Dr. Sven Herpig, Christina Rupp, Deutschlands staatliche Cybersicherheitsarchitektur, 8. Auflage, Stiftung Neue Verantwortung e. V., April 2022, www.stiftung-nv.de/sites/default/files/cybersicherheitsarchitektur_achteauflage0422.pdf

[2] Dr. Sven Herpig, Eine vertane Chance für die ITSicherheit in Deutschland, netzpolitik.org, Juni 2020,

https://netzpolitik.org/2020/eine-vertane-chance-fuer-die-it-sicherheit-in-deutschland/

[3] Rebecca Beigel, Julia Schuetze, Cybersecurity Exercises for Policy Work, Exploring the Potential of Cybersecurity Exercises as an Instrument for Cybersecurity Policy Work, Stiftung Neue Verantwortung e. V., April 2021, www.stiftung-nv.de/sites/default/files/cybersecurity.exerises.policy.work__0.pdf

[4] dpa, Bundesregierung kündigt „Digital-Check“ für alle Gesetze an, Süddeutsche Zeitung, April 2022, https://sz.de/dpa.urn-newsml-dpa-com-20090101-220428-99-79065

[5] Dr. Sven Herpig, Digitalbehörde: Nur mit Sicherheit!, Tagesspiegel Background, November 2021, https://background.tagesspiegel.de/cybersecurity/digitalbehoerde-nur-mit-sicherheit (kostenpflichtig)