Woher nehmen und nicht stehlen? : Ursachen, Ausprägung, Abhilfe und Aussichten in Sachen Fachkräftemangel bei Cyber-Security und Informations-Sicherheit

Allenthalben hört man von Problemen mit zu wenig oder zu wenig qualifiziertem Fachpersonal für die IT-, Cyber- und Informations-Sicherheit. Die <kes> hat verschiedene Experten* zu ihren Einschätzungen hinsichtlich Ausprägung und Ursachen der Fachkräftemisere sowie möglichen – möglicherweise unkonventionellen – Maßnahmen zu deren kurz-, mittel- und langfristigen Entschärfung befragt.

Häufig nennen Anbieter Automation, künstliche Intelligenz (KI) und Outsourcing als „Lösungen“ für den bestehenden Fachkräftemangel. Doch längst nicht jede Lücke dürfte sich so stopfen lassen, denn Unternehmen, Behörden und andere Organisationen benötigen eben oft (zumindest auch) interne Arbeitskräfte und eigenes Know-how – und für etliche Dinge möchte oder darf man womöglich die Einschätzung und Entscheidung (zumindest noch) nicht Externen oder einer KI überlassen. Die hat daher verschiedene Experten gefragt, wie sie die aktuelle Lage auf dem Fachkräftemarkt für Cyber-, IT- und Informations-Sicherheit einschätzen und wo sie – besonders abseits der eingangs skizzierten „Ausweichstrategien“ – Wege für Personalgewinnung sowie Qualifizierung sehen.

Lagebericht

Florian Grambow, Senior HR Consultant beim Hamburger Personalberatungshaus Paltron, fasst zusammen: „Der Fachkräftemangel im Bereich Informations- und Cybersicherheit in Deutschland und im deutschsprachigen Raum ist akut und weit verbreitet. Laut Aussage verschiedener Studien fehlen in Deutschland aktuell etwa 120 000 Cybersecurity-Fachkräfte. Die Besetzung offener Stellen dauert im Durchschnitt fünf bis sieben Monate und betrifft nahezu alle Branchen, wobei kritische Infrastrukturen, der öffentliche Sektor sowie kleine und mittlere Unternehmen (KMUs) oft besonders betroffen sind.“

„Das Bundesministerium für Wirtschaft und Klimaschutz (BMWK) schätzt, dass in Deutschland bis 2027 mehr als 128 000 Fachkräfte in Digitalisierungsberufen fehlen werden [1]“, berichtet André Glenzer, Partner im Bereich Cyber Security bei PwC Deutschland: „Im Jahr 2022 waren es bereits 123 000. Besonders betroffen ist der Bereich der IT-Sicherheit. Unsere neuesten Umfragen bestätigen diesen Trend.“ Glaube man der Statistik, dauert die Besetzung „normaler“ IT-Stellen durchschnittlich bereits bis zu 7,7 Monaten – die Faktoren „Spezialisierung auf Cyber-Security“ sowie ein möglicher Einsatz im öffentlichen Dienst verschärfen diesen Engpass zusätzlich: „Der öffentliche Dienst kann gerade bei besonders gefragten Spezialisten aus dem Bereich Cyber-Security nicht mit Angeboten aus der Privatwirtschaft mithalten. Zusätzlich verschärft wird die Lage dadurch, dass der voranschreitende Reifegrad des Themas immer höhere Spezialisierungen auf einzelne Bereiche erfordert – zum Beispiel Regulatorik, Identity- and Access-Management (IAM), Forensik, SOC/SIEM, Kryptografie und so weiter. Wo bis vor einigen Jahren noch ein Generalist mehrere dieser Themenfelder abdecken konnte, ist heutzutage Expertenwissen gefragt.“

Prof. Dr. Norbert Pohlmann, Geschäftsführender Direktor des if(is) – Institut für Internet-Sicherheit der Westfälischen Hochschule Gelsenkirchen, bestätigt: „Alle öffentlichen Einrichtungen haben es wegen der engen Gehaltsstrukturen besonders schwer, Cyber-Security-Stellen zu besetzen. Die Hochschulen in Nordrhein-Westfalen finden beispielsweise nur sehr schwer Chief-InformationsSecurity-Officers (CISOs).“ Bei der Suche nach Spezialisten seien neben der Höhe des Gehalts aber auch Arbeitsbedingungen (vor allem Heimarbeitsoptionen) sowie Arbeitsklima und Arbeitsort wichtige Randbedingungen.

Von einer mittleren Zeit bis zur Besetzung offener Security-Positionen zwischen zwei und drei Monaten (vgl. Tab. 1) berichtet Rob T. Lee, Chief of Research beim SANS Institute, auf Basis der weltweit durchgeführten Studie „Workforce Research Report by SANS & GIAC 2025“ [2]: „Die meisten Stellen sind im Finanzwesen, im Gesundheitswesen und bei Betreibern kritischer Infrastrukturen unbesetzt, da sie zusätzlich zu den Kernkompetenzen noch weitere Anforderungen in Bezug auf Freigabe, Operational Technology (OT) oder gesetzliche Bestimmungen erfüllen müssen.“

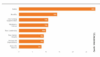

„Der Mangel an qualifizierten Fachkräften scheint in technologieorientierten Bereichen am stärksten ausgeprägt zu sein“, sagt ISACA-Evangelist Rolf von Rössing: „Spezialisten für Cloud- oder Netzwerksicherheit, Cyber-Bedrohungsmanagement und ähnliche Bereiche sind relativ schwer zu finden. Der Finanzsektor und kritische Infrastrukturen sind besonders betroffen, da die Nachfrage nach Cybersicherheitsspezialisten in diesen Branchen generell höher ist. Was den Zeitaufwand für die Besetzung offener Stellen betrifft, so werden Junior-Positionen in der Regel innerhalb von etwa drei Monaten besetzt, während die Einstellung von Fachkräften für höhere Positionen oder hochspezialisierte Funktionen bis zu einem Jahr dauern kann.“

Ursachenforschung

Häufig bestehe eine Diskrepanz zwischen den Erwartungen der Beteiligten: „Arbeitgeber verlangen ein hohes Qualifikationsniveau und umfangreiche Erfahrung, aber die Vergütungspakete werden als unbefriedigend wahrgenommen“, erläutert von Rössing. „Viele Cybersicherheitsspezialisten empfinden ihre Arbeit als besonders anstrengend oder überwältigend – oft bis hin zu körperlichem Stress und Burn-out aufgrund der hohen Arbeitsbelastung. Ein weiterer Grund ist der Mangel an geeigneten Bildungsangeboten auf tertiärer Ebene.“

Mehrere Experten sehen nicht zuletzt die technologische Entwicklung im Zentrum der Fachkräftemisere: „Die Digitalisierung schreitet voran – es gibt mehr Werte und mehr Software, die angegriffen werden können, also eine immer größere Angriffsfläche. Um dieser sowie der gleichzeitig steigenden Bedrohungslage entgegenzuwirken, benötigt man immer mehr IT-Sicherheitsspezialisten, die helfen, eine angemessene IT-Security umzusetzen“, kommentiert Pohlmann (if(is)).

„Cybersecurity ist das Skillcluster mit den meisten unbesetzten Stellen – und der Bedarf wird weiter steigen“, erwartet Marius von Spreti, Deloitte Cyber Risk Lead Deutschland: „Treiber dafür sind disruptive Technologien auf der einen Seite, die für neue Vulnerabilitäten und eine steigende Komplexität sorgen. Auf der anderen Seite verändern dynamische geopolitische Entwicklungen die Risikoposition der Unternehmen.“

„Die Ursachen sind eng mit der rasanten technologischen, regulatorischen und geopolitischen Entwicklung der letzten Jahre verknüpft“, sagt auch Glenzer (PwC Deutschland): „Einer der zentralen Gründe ist die explosionsartige Zunahme an Bedrohungen – sowohl in Bezug auf die Menge als auch auf die Komplexität. Organisationen aller Größen sind heute mit hochentwickelten Angriffsmethoden konfrontiert, die spezialisierte Fähigkeiten erfordern, etwa im Bereich Cloud-Security, OT-Sicherheit oder künstliche Intelligenz (KI). Diese Kompetenzen lassen sich nicht kurzfristig entwickeln, vor allem nicht im erforderlichen Maßstab.“

Grambow (Paltron) sieht vielfältige Ursachen für die aktuelle Situation: „Diese liegen sowohl in der schnellen technologischen Entwicklung und der steigenden Komplexität als auch dem unzureichenden Angebot an qualifizierten Berufseinsteigern, dem globalen Wettbewerb und dem demografischen Wandel. Darüber hinaus fehlen Weiterbildungsmöglichkeiten und Investitionen der Unternehmen in die Personalentwicklung, genauso wie Flexibilität im Recruiting.“

Verschiedene Faktoren für den Fortbestand einer Diskrepanz zwischen Angebot und Nachfrage bei IT-/Cyber-Security-Fachkräften beobachtet auch Lee (SANS Institute): „Zum einen schreitet die technische Entwicklung schneller voran, als eine kontinuierliche Ausbildung mithalten kann – zum anderen entwickeln sich Technologien wie Cloud, KI und Software as a Service (SaaS) schneller auf dem Markt, als Universitäten oder Anbieter Lehrpläne aktualisieren können.“ Darüber hinaus gebe es oft eine unrealistische Fiktion bei der Stellenausschreibung: „Personalanzeigen fragen bisweilen nach ‚fünfjährigen Veteranen‘ für Tools, die letztes Jahr eingeführt wurden, und lehnen dann durchaus fähige Nachwuchstalente ab.“

Der aktuelle Regulierungsdruck verschärfe die Situation ebenfalls: „Vorschriften wie NIS-2, DORA und andere erhöhen die Nachfrage nach GRC-, Risiko- und Incident-Response-Personal. Letztlich ist die Vergütung nach wie vor der wichtigste Grund für Mitarbeiter, einen Job zu kündigen, aber mangelndes Unternehmenswachstum, die Firmenkultur und flexible beziehungsweise unflexible Arbeitsbedingungen folgen dicht dahinter.“ Nicht zuletzt sei aber auch zwischen Qualifikations- und Personalnachfrage zu unterscheiden: „Mehr Mitarbeiter helfen einem Unternehmen nicht weiter, wenn den etablierten Mitarbeitern moderne Cloud-, OT- oder KI-Kenntnisse fehlen. Mehr als die Hälfte der für den aktuellen Cybersecurity Workforce Research Report [2] befragten Unternehmen stufen ‚falsche Fähigkeiten‘ inzwischen als größeres Problem ein als ‚nicht genügend Mitarbeiter‘“, betont Lee.

Personalgewinnung und -entwicklung

„Nachdem der Cybersecuritybereich einer hohen Veränderungsdynamik unterliegt, ist eine kontinuierliche Aus- und Weiterbildung von Fachkräften wichtig“, unterstreicht von Spreti (Deloitte): „Hochspezialisierte Fachkräfte wiederum möchten ihre Expertise oft nicht nur bei einem Unternehmen einsetzen und die Probleme der Vergangenheit im Tagesgeschäft abarbeiten – sie wollen näher an der Geschäftsleitung und strategisch arbeiten, neue Geschäftsmodelle entwickeln sowie ihr Wissen weiter ausbauen. Unternehmen müssen sich dem anpassen und sich intensiv Gedanken über Make-or-Buy-Fragestellungen machen.“ Um sich als Unternehmen für Talente attraktiver zu positionieren, biete es sich oft an, standardisierte Lösungen einzukaufen und eigene Fachleute vorrangig für komplexere Probleme oder die Neuausrichtung der Cybersecurity einzusetzen.

Darüber hinaus gibt von Spreti zu bedenken: „Wenn es um das Thema Personalgewinnung und -entwicklung geht, müssen wir uns im Unternehmen besonders unserer Verantwortung bei der Förderung von Frauen in den MINT-Fächern – und Cybersecurity im Speziellen – bewusst sein. Das fängt schon in der Schule an und setzt sich bis weit ins Berufsleben fort. Deswegen sind Initiativen wie der Girls’ Day oder ‚Women in Cyber‘ entscheidend für die Entwicklung von Cybersecurity Fachkräften.“

„Unternehmen sehen sich mit einem Arbeitnehmermarkt konfrontiert, auf dem qualifizierte Fachkräfte rar und teuer sind“, konstatiert von Rössing (ISACA): „Wo externes Personal nicht zur Verfügung steht, sollten temporäre externe Ressourcen parallel zu Weiterbildungsprogrammen eingesetzt werden. Zu den typischen Fehlern einstellender Unternehmen gehört, zu hohe Anforderungen an Qualifikationen und Voraussetzungen zu stellen (z.B. Hochschulabschlüsse) und dadurch gute Leute zu übersehen.“ Vielmehr sollte man sich bei der Personalsuche nicht auf starre Kriterien verlassen und auch Wege zur Umschulung und funktionsübergreifenden Einstellung von Mitarbeitern eröffnen.

Eine zu starke Fokussierung auf formale Qualifikationen nennt auch Grambow (Paltron) als häufigen Fehler – genauso wie unrealistische Anforderungsprofile: „Denn die berühmte ‚eierlegende Wollmilchsau‘ schreckt viele potenzielle Bewerber ab. Ein Mangel an Flexibilität, etwa bei Arbeitszeiten oder Arbeitsort und unattraktive Vergütungspakete wirken zusätzlich demotivierend.“ Aber auch zu langsame Bewerbungsprozesse führen dazu, dass man qualifizierte Kandidaten an die Konkurrenz verliert, warnt der Berater.

„Die Berücksichtigung von Quereinsteigern sowie Einsteigern mit Entwicklungspotenzial kann – kombiniert mit strukturierten Onboarding- und Entwicklungsplänen – kurzfristig ein effizienter Weg sein, um Stellen zu besetzen. Mittel- bis langfristig zeigt sich, dass strategische Weiterbildung und Umschulung wichtige Hebel sind, um dem Fachkräftemangel nachhaltig zu begegnen. Hierzu zählen unternehmensinterne Qualifizierungsmaßnahmen und Kooperationen mit externen Bildungsträgern wie der IHK oder privaten Akademien“, führt Grambow aus: „Langfristig lohnt sich auch der Aufbau einer strategischen Talentförderung im Unternehmen. Dazu gehören strukturierte Nachfolgeplanung und die frühzeitige Identifikation von Talenten – nicht nur für Führungspositionen, sondern auch für andere Schlüsselrollen.“

Auch Glenzer (PwC Deutschland) rät: „Organisationen müssen anfangen, systematisch und langfristig eigene Kompetenzreserven aufzubauen – und das bedeutet in erster Linie: Menschen befähigen, nicht nur Systeme skalieren.“ Ein zentraler Hebel sei die aktive Erschließung unkonventioneller Talentpools (siehe auch S. 60 und S. 65): „Das beginnt mit der Bereitschaft, Quereinsteiger ernsthaft zu integrieren – nicht nur auf dem Papier, sondern durch gezielte Trainingsprogramme, Mentoring und realistische Einstiegshürden. Gerade in Bereichen wie Governance, Risk & Compliance (GRC), Awareness oder technischer Analyse lassen sich viele Fähigkeiten hervorragend ‚on the Job‘ vermitteln.“

„Momentan machen alle großen Unternehmen dasselbe: Sie bauen Kompetenzen auf, um die bekannten Kernbereiche wie Microsoft, Linux oder Netzwerksicherheit abzusichern“, beobachtet Pohlmann (if(is)): „Sinnvoller wäre es, Kompetenzzentren zu schaffen, um gemeinsam Maßnahmen zu entwickeln, mittels derer ein weitaus effizienterer Schutz geschaffen werden kann. Dadurch ließen sich wichtige Ressourcen – Geld und noch wichtiger, Cyber-Sicherheitsexperten – freisetzen.“ Neben Studienabschlüssen sollte man im Übrigen Personen- und Expertenzertifikate als wichtiges Instrument für die berufliche Entwicklung und Anerkennung nutzen – gerade in verschiedenen Bereichen der Cyber- und Informationssicherheit (zu Möglichkeiten und Auswahlkriterien siehe etwa [3,4]).

Als häufige Fehler bei der Suche nach passenden Fachleuten sieht Pohlmann, dass Unternehmen zu sehr auf die Kosten schauen oder erfahrenen Experten nicht die richtigen Bedingungen bieten. „Außerdem sollten sich Organisationen schon sehr früh an Hochschulen engagieren, um für den Nachwuchs sichtbar und attraktiv zu sein. Zu beachten ist weiterhin, dass junge Leute, die gut ausgebildet von der Hochschule kommen, gerade in ihren ersten Anstellungen in die Praxis eingearbeitet und gut geführt werden wollen.“

Wenig hilfreich, aber oft zu beobachten sei es, wenn Unternehmen den Fokus auf die Beherrschung von Tools legen, ergänzt Lee (SANS Institute): „Mitarbeiter sollten nach Problemlösungs- und Kommunikationsfähigkeiten eingestellt werden. Bereits 23 % der Unternehmen stellen die Teamfähigkeit über die reine technische Kompetenz.“ [2] Fatal seien außerdem Kürzungen bei Fortbildungsbudgets, was leicht zur Abwanderung der fähigsten Mitarbeiter führen könne. Firmen sollten ihren Mitarbeitern vielmehr Weiterbildungen bezahlen und Zeit zum Lernen geben.

Um Qualifizierungslücken innerhalb von Unternehmen zu schließen, bieten sich hingegen mehrere Lösungen an: „Kurzfristig (0–12 Monate) sollten Unternehmen ihre Stellenausschreibungen auf Kernkompetenzen und Qualifikationen ausrichten sowie sogenannte Unicorn-Wunschlisten streichen.“ Unternehmen, die kompetenzbasierte Stellenanzeigen verwenden, besetzen Stellen nach Lee’s Erfahrungen schneller. „Mittelfristig (1–3 Jahre) sollten Unternehmen ein ‚CrossTraining‘ von IT- oder DevOps-Mitarbeitern anbieten.“ Die Hälfte der Arbeitgeber bevorzuge schon heute „etwas Cyber-Erfahrung plus Ausbildung“ gegenüber der Einstellung externer Mitarbeiter. „Zudem sollte man Ausbildungsplätze anbieten, aber auch Capture-the-Flag-Programme durchführen, um Talente außerhalb der traditionellen Studiengänge zu finden. Eine enge Einbindung der Personalabteilung in das Sicherheitsteam wirkt wunder: Unternehmen, die genau das tun, berichten von reibungsloseren Einstellungsprozessen.“

Langfristig, für einen Zeitraum von 3–5 Jahren, rät Lee: „Unternehmen sollten dann interne Akademien mit abgestuften Wegen vom Analysten zum Architekten et cetera aufbauen. Firmen wie Airbus und Rogers Cybersecure Catalyst haben gezeigt, dass auf diese Weise die Mitarbeiter gehalten und die Zeiten von Vakanzen verkürzt werden können.“ Nicht zuletzt helfe das Angebot von Remote- oder Hybridarbeit dabei, attraktiv zu bleiben: 42 % der Cyber Mitarbeiter arbeiten laut der SANS-Umfrage [2] schon heute drei Tage pro Woche außerhalb ihrer Unternehmen.

Bessere Rahmenbedinungen

Gesellschaftlich und politisch ist ebenfalls Veränderung gefragt: „Cybersicherheit muss als gemeinsame Aufgabe von Staat, Wirtschaft, Wissenschaft und Gesellschaft verstanden und etabliert werden“, betont von Spreti (Deloitte). „Nur wenn wir gemeinsam an einem Strang ziehen, können wir die digitale Souveränität stärken und die Digitalisierung sicher gestalten.“ Erste Ansätze seien bereits sichtbar – etwa durch spezialisierte Studiengänge oder branchenübergreifende Initiativen: „Diese Entwicklungen müssen wir weiter fördern, um Talente gezielt auszubilden und den Wissensaustausch zu intensivieren – auch zwischen Unternehmen, die miteinander im Wettbewerb stehen.

Viele Organisationen, vom Mittelständler bis zum globalen Konzern, haben das bereits erkannt und bilden Zusammenschlüsse, die Raum für Erfahrungsaustausch und gegenseitige Unterstützung im Kampf gegen Cyber-Bedrohungen schaffen. In solche Initiativen sollten wir auch künftig verstärkt investieren und die Zusammenarbeit stärken. Denn: Selbst wenn wir am Markt im Wettbewerb stehen, sind wir geeint im Kampf gegen die Bedrohung – da tragen wir alle das Trikot des gleichen Teams.“

„Politisch braucht es in erster Linie eine klare Priorisierung der Cybersicherheitsausbildung als Teil der nationalen Digitalstrategie. Das bedeutet: Förderprogramme für securityspezifische Studiengänge und Weiterbildungsformate, gezielte Investitionen in die Ausstattung von Hochschulen und Berufsschulen sowie den flächendeckenden Ausbau von praxisnahen, staatlich unterstützten Umschulungsangeboten“, unterstreicht Glenzer (PwC Deutschland): „Gleichzeitig muss die Anerkennung nichtlinearer Berufswege erleichtert werden. Wer beispielsweise aus der Systemadministration oder angrenzenden Fachbereichen kommt, sollte gezielt in sicherheitsrelevante Rollen überführt werden können – auch ohne klassische Hochschulabschlüsse.“

Zur Verringerung des Fachkräftemangels erachtet Grambow (Paltron) übergreifende Maßnahmen für unabdingbar: „Die Politik muss die digitale Bildung früh stärken, aber auch die Zuwanderung und die damit verbundene Anerkennung von Bildungsabschlüssen gezielt fördern. Hochschulen und Bildungsträger sollten praxisnahe Studiengänge und flexible Weiterbildungsangebote ausbauen. Verbände können durch Zertifizierungen, Vernetzung und Aufklärungsarbeit neue Zielgruppen erschließen und moderne Karrierewege sichtbarer machen.“

„Regierungen, Hochschulen und Verbände müssen gleichermaßen die Finanzierung von nationalen Cyber-Ausbildungsprogrammen und Stipendien fördern“, betont auch Lee (SANS Institute): „Wir brauchen schnellere Arbeitsvisa für geprüfte oder zertifizierte Spezialisten. Helfen würden außerdem steuerliche Anreize für arbeitgeberfinanzierte Weiterbildungen und Zertifizierungen.“

Im deutschsprachigen Raum (mit der Schweiz als Ausnahme) sind die allgemeinen Arbeits- und Lebensbedingungen für hochqualifizierte Fachkräfte eher ungünstig“, gibt von Rössing (ISACA) zu bedenken: „Im Inland sind hohe Steuern und Sozialabgaben eine Belastung, insbesondere für jüngere, alleinstehende Experten. Die Vergütungspakete sind in der Regel geringer als in anderen Weltregionen, die um die gleichen Ressourcen konkurrieren.“ Politische Maßnahmen sollten daher die Attraktivität und Wettbewerbsfähigkeit der Standorte stärken.

KI: Lösung oder Problemverlagerung?

„Aktuell übernimmt KI die Triage von Tier1-Warnungen, die Anreicherung von Protokollen und die ersten Analysen eines Sicherheitsvorfalls. Das entlastet die Analysten, ersetzt sie aber nicht“, sagt Lee (SANS Institute): „Kurzfristig werden Co-Pilot-Tools Routineaufgaben im Schwachstellenmanagement und bei der Codeüberprüfung abnehmen – mittelfristig werden autonome Hunting-Agenten in Cloud-Workloads patrouillieren. Unternehmen werden aber noch immer Menschen benötigen, um die den Agenten zugrunde liegenden Modelle zu kontrollieren, auf die Einflussnahme von Angreifern zu testen und Datenpipelines zu überwachen.“ In der Realität werde KI daher eher neuen Bedarf an AI-Security-Engineers, LLM-Red-Teamern, Model-Risk-Officers sowie Datenschutzexperten schaffen, anstatt Arbeitsplätze in der Cybersecurity zu ersetzen.

„Besonders hilfreich ist KI dort, wo SecurityTeams unter enormem Druck stehen, etwa bei der Triage großer Mengen an Logdaten, der Mustererkennung in Anomalien oder der automatisierten Korrelation von Schwachstelleninformationen über verschiedene Quellen hinweg“, unterstreicht Glenzer (PwC Deutschland): „Aber auch dafür braucht es wieder Fachkräfte, die schwer zu bekommen sind. KI ist daher keine Lösung für den Fachkräftemangel, sondern stellt im Gegenteil neue Anforderungen an die Expertise.“

Und von Rössing (ISACA) betont: „KI kann zwar eine große technische Hilfe sein, aber die mit dem EU Gesetz über künstliche Intelligenz eingeführten Bestimmungen über menschliche Aufsicht erfordern menschliche Spezialisten. Daher könnte sich der Bedarf an qualifizierten Fachkräften erhöhen, die in der Lage sind, KI-Systeme verantwortungsvoll zu prüfen, zu verwalten und zu steuern – vor allem, wenn diese Systeme für kritische Infrastrukturen und Sicherheitsoperationen von zentraler Bedeutung werden.“

Neben der Übernahme von Routineaufgaben sieht Grambow (Paltron) auch großes Potenzial für KI beim Monitoring großer Datenmengen oder der 24/7-Überwachung von IT-Systemen: „Hier wird KI IT- und Security-Organisationen zukünftig stark entlasten können. Gleichzeitig ergeben sich aus dieser Entwicklung neue Herausforderungen und der Bedarf an weiteren Fachkräften – beispielsweise AI-Security-Engineers für die Integration sicherer KI-Lösungen in die bestehende IT-Architektur, Security-Analysten, die in der Lage sind, die Ergebnisse der KI zu interpretieren und zu verifizieren, sowie Data-Scientists, die KI-Modelle auf sicherheitsrelevante Daten und die Erkennung von Schwachstellen trainieren.“

ie spielt eine Schlüsselrolle darin, regelbasierte, standardisierte Prozesse zu automatisieren und beispielsweise die Zeit zwischen Angriff und Verteidigung in Richtung einer Real-Time-Defense zu minimieren. Wir selbst haben dann mehr Zeit, uns auf Aufgaben zu fokussieren, die komplexeres oder kreatives Handeln erfordern“, führt von Spreti (Deloitte) aus. Angesichts der dynamischen und disruptiven Bedrohungslage werden aber reichlich Strategen und Architekten benötigt: „Menschen, die in der Lage sind, komplexe Systeme einzuführen und zu überwachen. Der Bedarf an qualifizierten Fachkräften wird eher noch steigen. KI ist also die Power-Augmentation für uns Menschen – nicht weniger, aber eben auch nicht mehr.“

„KI-gestützte IT-Sicherheitslösungen können von den wenigen IT-Sicherheitsexperten genutzt werden, die wir heute schon haben“, erwartet hingegen Pohlmann (if(is)). Als Beispiele für einen bereits möglichen hilfreichen KI-Einsatz nennt er ebenfalls das Analysieren sicherheitsrelevanter Ereignisse nebst Priorisierung sowie eine (Teil-)Autonomie bei Reaktionen: „Bei der Erkennung eines Angriffs oder einer besonderen Bedrohung können dann sofort Firewall- und E-Mail-Regeln automatisch so reduziert werden, dass wichtige Prozesse für ein Unternehmen funktional bleiben.“ So werde die Angriffsfläche für Angreifer deutlich reduziert und Schäden lassen sich eindämmen oder verhindern.

Erwartete Entwicklungen

Für die Zukunft prognostiziert Pohlmann: „KI wird den Arbeitsmarkt grundsätzlich verändern. Bereits heute können gute Programmierer mit KI-Unterstützung einfacher und schneller arbeiten – in circa 3 Jahren dürfte eine automatisierte Programmierung möglich werden. Deutliche resilientere IT-Lösungen mit automatisierter KI-Sicherheit könnten in 3 bis 10 Jahren Realität sein. Parallel dazu benötigen wir immer spezialisiertere Experten, um die immer intelligenteren Angriffe zu verstehen – und außerdem immer mehr Manager, die in der Zusammenarbeit mit anderen für eine gemeinsame Sicherheit sorgen.“

„Ich erwarte einen Anstieg der Nachfrage nach AI-Security-Engineers, Model-Risk-Officers, AI-RedTeamers und Quantum-Resilience-Architects. Sie müssen Large Language-Models (LLMs) und GenAI-Pipelines gegen Prompt-Injection und Datenlecks absichern, gegnerische Prompts und Jailbreaks analysieren sowie Verschlüsselungen auf quantensichere Algorithmen migrieren“, sagt Lee (SANS Institute).

Grambow (Paltron) sieht die Zukunft der Cybersecurity von zunehmender Komplexität, Automatisierung, Vernetzung und Interdisziplinarität geprägt: „Organisationen benötigen nicht nur technisches Know-how, sondern auch rechtliche und organisatorische Kompetenzen. Besonders gefragt werden daher Profile mit Spezialisierungen in Cloud- und KI-Sicherheit, Risikomanagement, OT/ IoT sowie Security-Automatisierung sein.“

„Der Bereich der Cybersicherheit wird sich wahrscheinlich in Richtung GRC bewegen und die Hauptarbeitsbereiche in der Verwaltung der Technologie und der verteilten Lieferkette sowie den menschlichen Faktoren liegen“, antwortet von Rössing (ISACA): „Diese Verschiebungen sind bereits mit der Umsetzung von Regelwerken wie DORA und NIS-2 in der EU sichtbar, welche die Compliance-Verantwortung in mehreren Sektoren erhöhen.“

„In den nächsten Jahren wird sich Cybersicherheit weiter ausdifferenzieren“, betont Glenzer (PwC Deutschland): „Besonders gefragt sein werden Spezialisten, die Technologie mit strategischem Verständnis verbinden – etwa AI-Security-Engineers, OT-Security-Experten, Cyber-GRC-Profis oder KI-Risiko-Manager. Insgesamt verschieben sich die Anforderungen weg von klassischen Allroundern hin zu spezialisierten, interdisziplinären Profilen.“

Literatur

[1] Bundesministerium für Wirtschaft und Klimaschutz (BMWK), Institut der deutschen Wirtschaft (Hrsg.), Alexander Burstedde, Jurek Tiedemann, Digitalisierung der Wirtschaft in Deutschland,Kompetenzbarometer: Fachkräftesituation in Digitalisierungsberufen – Beschäftigungsaufbau und Fachkräftemangel bis 2027, Januar 2024, www.de.digital/DIGITAL/Redaktion/DE/Digitalisierungsindex/Publikationen/publikation-kompetenzbarometer-2024.pdf

[2] SANS Institute, GIAC Certifications (vormals: Global Information Assurance Certification), Attract, Hire, and Retain, Cybersecurity Roles Redefining the International Cybersecurity Talent Challenge, 2025 Cybersecurity Workforce Research Report, Mai 2025, www.sans.org/mlp/2025-attract-hire-retain-cybersecurity-roles/ (Registrierung erforderlich)

[3] Marktplatz IT-Sicherheit, Personenzertifikate, Ratgeberbeitrag, undatiert, https://it-sicherheit.de/ratgeber/zertifikate-it-sicherheit/personenzertifikate/

[4] Norbert Pohlmann, Ex schola pro vita, Studien- und Fortbildungsangebote zur Cybersicherheit, 2021# 3, S. 32, www.kes-informationssicherheit.de/print/titelthema-aus-weiterbildung-fuer-die-cyber-security/ex-scholapro-vita/ (<kes>+)