News und Produkte

Kritische Lücke zwischen Erkennung und Eindämmung von Cyberangriffen

Eine neue weltweite Studie zeigt eine erhebliche Lücke zwischen der Fähigkeit von Organisationen, Cyberangriffe zu erkennen, und ihrer Fähigkeit, diese einzudämmen. Dadurch seien viele Organisationen genau dann verwundbar, wenn schnelle Reaktionen entscheidend sind, folgert der Herausgeber. Für die Studie „The Containment Gap – Exploring the Distance Between Detection and Resilience“ hat die CyberEdge Group im Auftrag von Illumio 700 IT- und Sicherheitsentscheider* in Nordamerika, Europa, dem asiatisch-pazifischen Raum und Lateinamerika befragt – darunter 100 in Deutschland. Als zentrales Ergebnis nennt der Herausgeber: 98% der deutschen Organisationen (global: 95%) geben an, unautorisierte laterale Bewegungen erkennen zu können – doch zugleich räumen 38% (global: 46%) Schwierigkeiten ein, diese zu stoppen.

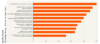

Illumio stellt fest, dass viele Organisationen weiterhin nicht in der Lage seien, kompromittierte Systeme schnell genug zu isolieren, um eine Eskalation zu verhindern. So könnten der Erhebung zufolge nur 12% der deutschen Organisationen (global: 17%) kompromittierte Workloads oder Applikationen nahezu in Echtzeit isolieren – mehr als die Hälfte (52%, global: 52%) benötige dafür Stunden, Tage oder sogar Wochen, wodurch das Risiko von Betriebsunterbrechungen, Datenverlust oder Erpressung steigt (vgl. Abb.).

„Eine verzögerte Eindämmung ist eine verlorene Eindämmung“, betont Steve Piper, Gründer und CEO der CyberEdge Group, und mahnt, dass Verzögerungen ein kritisches Zeitfenster schaffen, in dem Angreifer sich lateral bewegen, Privilegien ausweiten und den Schaden eines Angriffs erheblich steigern können.

Globale Antworten auf die Frage, wie lange es typischerweise dauere, um kompromittierte Workloads oder Applikationen zu isolieren, nachdem ein Eindringen festgestellt wurde

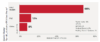

Um Risiken zu reduzieren und die Lücke zwischen Erkennung und Eindämmung von Cyberangriffen zu schließen, setzen Organisationen in Deutschland der Studie zufolge zunehmend auf Mikrosegmentierung. Als wichtigste Vorteile davon nannten die Befragten höhere Visibilität (45%), schnellere Erkennung und Reaktion auf Cyberangriffe (43%) sowie stärkere Eindämmung von Sicherheitsvorfällen (Breach-Containment) und Risikoreduktion (41% – für globale Antworten siehe Abb. auf S. 85). Als Hürden bei der Umsetzung von Mikrosegmentierung gaben die deutschen Befragten allem voran Kosten (40%), zu viele parallel laufende Sicherheitsinitiativen (36%) sowie unklare Zuständigkeiten zwischen Security-, IT-, Applikations- und Netzwerkteams (35%) an.

Die meisten Organisationen erkennen einen Angriff – ihn zu stoppen ist jedoch eine andere Herausforderung,“ erklärt Raghu Nandakumara, Vice President of Industry Strategy bei Illumio: „Indem Cyberangreifer KI einsetzen, erschweren sie die Interpretation und Eindämmung von Angriffen, sodass selbst kleine Sicherheitsvorfälle schnell eskalieren können. Mikrosegmentierung gehört zu den wenigen Kontrollen, die sowohl die Visibilität verbessern als auch die Bewegungsfreiheit eines Eindringlings begrenzen – vorausgesetzt, sie wird präzise, skalierbar und konsistent umgesetzt.“

Globale Antworten auf die Frage nach den (bis zu fünf) wichtigsten Vorteilen von Mikrosegmentierung und extensiver Visibilität von Applikations- und Workflow-Traffic zwischen verschiedensten Assets

Darüber hinaus lassen die Studienergebnisse auf weitere heikle Verzögerungen schließen: Demnach entdecken 74% der deutschen Organisationen bislang unbekannte Kommunikationspfade nur wöchentlich oder noch seltener (global: 68%). Dadurch bleiben potenzielle Angriffswege unentdeckt und können ausgenutzt werden, warnt Illumio. Blind Spots in der Cloud seien dabei das schwächste Glied: Organisationen identifizierten Verbindungen zwischen Cloud und Rechenzentrum sowie Multi-Cloud-Umgebungen als Bereiche mit der geringsten Visibilität – das erschwere natürlich die Erkennung lateraler Bewegungen über dynamische Infrastrukturen hinweg.

Die vollständigen Studienergebnisse „The Containment Gap – Exploring the Distance Between Detection and Resilience“ stehen über www.illumio.com/resource-center/the-containment-gap-exploring-the-distance-between-detection-and-resilience als 28-seitiges PDF in englischer Sprache kostenfrei zum Download bereit (Registrierung erforderlich).

Globaler Verhaltenskodex für Cybersicherheit

ISC2 hat mit seinem Code of Professional Conduct (Verhaltenskodex) einen globalen Leitfaden für prinzipientreue und ethische Praktiken im gesamten Bereich der Cybersicherheit vorgestellt. Aufbauend auf den ethischen Prinzipien von ISC2 (www.isc2.org/ethics) definiere der Verhaltenskodex klare Erwartungen an die Verantwortlichkeiten und Pflichten von Führungskräften und Fachleuten im Bereich Cybersicherheit weltweit. Er biete CybersecurityExperten Leitlinien, um fundierte Entscheidungen zu treffen, Vertrauen zu fördern und die hohe Integrität der Cybersicherheitsbranche zu wahren.

Da die Cybersecuritybranche weiterhin mit ethischen Herausforderungen konfrontiert ist, wie sie beispielsweise durch künstliche Intelligenz (KI), Desinformation und sich ständig weiterentwickelnde digitale Bedrohungen entstehen, solle der Kodex Fachleuten dabei helfen, komplexe und andere beispiellose Situationen mit Integrität und Zuversicht zu meistern.

Das unter Mitwirkung von fast 1400 Cybersecurityspezialisten entwickelte Dokument könne – unabhängig von ihrem Standort, ihrer Erfahrung oder ihrer Zertifizierung – allen Cybersecurity-Experten als Standard dienen, um eine prinzipienorientierte Entscheidungsfindung zu ermöglichen und die berufliche Verantwortung zu fördern.

Der Verhaltenskodex steht auf www.isc2.org/about/Code-of-Professional-Conduct als 10-seitiges PDF-Dokument in englischer Sprache zum kostenlosen Download zur Verfügung.

IAM unter Druck wegen KI

Einer Studie von Delinea zufolge verstärkt die schnelle Einführung von künstlicher Intelligenz (KI) die Risiken für Identitätssicherheit in Unternehmen. Der Report „Uncovering the Hidden Risks of the AI Race“ kommt zu dem Ergebnis, dass 90% der Unternehmen ihre Security-Teams unter Druck setzen, Identitätskontrollen zu lockern, um KI-Initiativen zu ermöglichen, obwohl es erhebliche Lücken bei der Erkennung, Überwachung und Steuerung von KIbezogenen Identitäten und Berechtigungen gibt.

Die Ergebnisse basieren unter anderem auf einer weltweiten Befragung von mehr als 2000 IT-Entscheidern, die KI bereits einsetzen. Der Report zeige, dass Unternehmen mit zunehmender KI-Automatisierung Schwierigkeiten haben, Transparenz und Governance aufrechtzuerhalten, während gleichzeitig die Zahl der verwalteten Identitäten in ihren Umgebungen stark ansteige. Fast 90% der Befragten berichteten zudem von mindestens einer Transparenzlücke bei Identitäten – am größten sei diese bei Maschinen- und Non-Human-IDs (NHIs), wozu auch die von KI-Agenten genutzten Konten gehören. Laut Studie treten Entdeckungslücken in KI-bezogenen Umgebungen fast doppelt so häufig auf wie in Legacy- oder On-Premises-Systemen. 80% der Unternehmen gaben zudem an, dass sie nicht durchgängig nachvollziehen können, warum eine NHI eine privilegierte Aktion ausgeführt hat.

„Der Druck, bei KI schnell voranzukommen, ist deutlich spürbar, aber die Identity-Governance hält nicht Schritt und das erhöht das Risiko für Unternehmen“, warnt Art Gilliland, CEO von Delinea: „Wenn sich KI-Agenten in Unternehmensumgebungen vervielfachen, gehören ihre Identitäten oft zu den am wenigsten überwachten. In Zukunft werden vor allem die Unternehmen erfolgreich sein, die möglichst zeitnahe Zugriffskontrollen über alle menschlichen, maschinellen und agentischen KI-Identitäten hinweg durchsetzen.“

Trotz klarer Governance-Lücken seien jedoch viele Unternehmen von ihrer Bereitschaft zur KI-Einführung überzeugt: So sagten 87% der Befragten, ihre Identity-Security-Strategie sei bereit, KI-gestützte Automatisierung zu unterstützen. Gleichzeitig räumte aber fast die Hälfte (46%) ein, dass ihre Identity-Governance rund um KI-Systeme unzureichend ist. Ähnlich gestalte sich die Lage bei NHIs: 82% gaben sich zwar zuversichtlich, NHIs mit Zugriff auf Produktivsysteme identifizieren zu können, aber weniger als jedes dritte Unternehmen überprüft Aktivitäten von NHIs oder KI-Agenten tatsächlich in Echtzeit, um sicherzustellen, ob diese Erkennungsprozesse funktionieren. Wenn KI-Agenten auf unternehmenskritische Infrastrukturen und Daten zugreifen, brauchen Organisationen jedoch robuste Möglichkeiten, um alle Identitäten zu entdecken, Berechtigungen zu steuern und Aktivitäten über Menschen, Maschinen und KI-Agenten hinweg zu protokollieren, mahnt Delinea.

Der vollständige „2026 Identity Security Report“ steht als 36-seitiges PDF ein englischer Sprache über https://delinea.com/resources/ai-and-identity-security-report-pdf zum kostenfreien Download bereit (Registrierung erforderlich). (www.delinea.com/de/)

Kritische Infrastruktur vermehrt im Visier von Cyberkriminellen

Aufgrund einer Analyse von mehr als 200 Angriffen im Jahr 2025 durch über 20 Angreifergruppen schließt Claroty, dass „Cyber Physical Systems“ (CPS) mehr und mehr zu einem bevorzugten Ziel opportunistischer Angreifer werden. Viele der Attacken seien dabei von geopolitischen Ereignissen beeinflusst und technisch nicht besonders ausgefeilt.

82% der ausgewerteten CPS-Angriffe seien über Virtual-NetworkComputing-(VNC)-Protokoll-Clients erfolgt, um aus der Ferne auf exponierte, mit dem Internet verbundene Ressourcen zuzugreifen – HTTP-Zugänge (7%) und Anbietersoftware (6%) folgten als weit abgeschlagene Angriffsvektoren. Bei zwei Dritteln (66%) der Vorfälle wurden Mensch-Maschine-Schnittstellen (HMI) oder SCADA-Systeme kompromittiert (siehe auch Abb.). Da diese Geräteklassen industrielle Prozesse in Echtzeit überwachen und steuern, können unrechtmäßige Zugriffe oder Manipulationen äußerst schwerwiegende Folgen sowohl für Unternehmen als auch für die Bevölkerung haben, warnt Claroty. Viele dieser Angriffe seien zudem ausgesprochen niedrigschwellig und erforderten weder Schwachstellen noch umfassende Kenntnisse der genutzten Geräte oder Protokolle.

Kategorien der am häufigsten angegriffenen CPS

Größtenteils seien die Attacken durch politische oder gesellschaftliche Ziele motiviert gewesen, die mit den Motiven staatlich-unterstützter Angreifer übereinstimmen: Angesichts der seit Langem bestehenden geopolitischen Spannungen im Nahen Osten und des Krieges zwischen Russland und der Ukraine führten die Sicherheitsforscher viele der Vorfälle auf mit Russland und dem Iran verbundene Bedrohungsakteure zurück: Dabei hätten sich 81% der von mit dem Iran assoziierten Gruppen durchgeführten Angriffe gegen Einrichtungen in den USA und Israel gerichtet, während 71% der von „russischen“ Gruppen durchgeführten Angriffe Unternehmen in der EU attackiert hätten – am häufigsten seien dabei Italien (18%), Frankreich (11%) und Spanien (9%) im Visier gewesen (DE: 4%).

„Unsere Untersuchungen zeigen eine erhebliche Zunahme der Angriffe auf die grundlegenden Systeme, die den täglichen Ablauf unserer Gesellschaft gewährleisten – von der Fertigung über die Wasser- und Abfallwirtschaft bis hin zur Stromerzeugung und zum Gesundheitswesen. Wir sehen zudem immer mehr opportunistische Drive-by-Angriffe auch in diesem Bereich, der ja zuvor eher von gezielten Angriffen geprägt war“, kommentiert Thorsten Eckert, Regional Vice President Sales Central von Claroty: „Dabei nutzen die Angreifer relativ einfache technische Mittel, um kritische Sektoren anzugreifen, deren Störung schwerwiegende und teilweise gefährliche Folgen haben kann. Der Report zeigt einen klaren Bedarf, die Sicherheitsmaßnahmen für CPS zu verstärken. Laxe Sicherheitspraktiken und eine mangelnde Cyberhygiene sind angesichts der sich im Vergleich zum letzten Jahr nochmals verschärften geopolitischen Situation nicht mehr hinnehmbar.“

Der komplette Report „Analyzing CPS Attack Trends“ steht als 23-seitiges PDF in englischer Sprache über https://claroty.com/resources/reports/analyzing-cps-attack-trends kostenfrei zum Download bereit (Registrierung erforderlich).