Grundschutz++ : Migration und Mapping

Das BSI hat mit Grundschutz++ eine fundamentale Weiterentwicklung seines IT-Grundschutz-Standards vorgestellt. Die für das erste Quartal 2026 geplante Innovation markiert den Übergang von der bisherigen PDF-basierten Dokumentation zu einem vollständig digitalen, maschinenlesbaren Regelwerk mit umfassendem Automatisierungspotenzial. Mit einer Reduktion von ursprünglich 6567 Teilanforderungen auf 985 konsolidierte Anforderungen in 19 prozessorientierten Praktiken verspricht Grundschutz++ gleichzeitig eine Straffung um 85%. Dieser Artikel analysiert die Änderungen, bewertet die Mapping-Herausforderungen beim Übergang und gibt praktische Empfehlungen für die Migration bestehender Informationssicherheitsmanagementsysteme.

Am 23. Oktober 2024 hat BSI-Präsidentin Claudia Plattner auf der it-sa in Nürnberg Grundschutz++ präsentiert: einen fundamentalen Paradigmenwechsel hin zu einem vollständig digitalisierten und prozessorientierten Regelwerk. Die Reform adressiert zentrale Schwächen des bisherigen Standards in puncto Praktikabilität, Redundanzvermeidung und Automatisierbarkeit.

Der revolutionäre Aspekt liegt im Wechsel von der PDF-basierten Dokumentation zu strukturierten, digital verarbeitbaren Formaten. Grundschutz++ nutzt JSON als Primärformat und ‒ zumindest im Austausch über die Beta-Version ‒ Excel-Dateien für die praktische Anwendung. Diese ermöglichen es erstmals, Sicherheitsanforderungen programmatisch zu verarbeiten, zu analysieren und nahtlos in bestehende ISMS-Tools zu integrieren.

Die zentralen Zielsetzungen von IT-Grundschutz++ lauten:

- Reduktion des administrativen Aufwands um bis zu 80%

- Entfernung von Redundanzen und Dopplungen

- Ermöglichung von Automatisierung

- Verbesserung der Praxisnähe und Anwenderfreundlichkeit

- Flexibilisierung durch kontinuierliche Bereitstellung

Die Bereitstellung über das öffentliche GitHubRepository „Stand-der-Technik-Bibliothek“ (https://github.com/BSI-Bund/Stand-der-Technik-Bibliothek) stellt eine weitere Innovation dar. Erstmals in der Geschichte des BSI wird ein Sicherheitsstandard über eine offene, kollaborative Plattform bereitgestellt, die kontinuierliche Updates und Community-Beteiligung ermöglicht.

Vergleich zum IT-Grundschutz

Kompendium Ein Vergleich zwischen dem aktuellen IT-Grundschutz und Grundschutz++ offenbart das Ausmaß der durchgeführten Transformation: Während die Edition 2023 des IT-Grundschutz-Kompendiums [1] 111 Bausteine mit schätzungsweise 6000–8000 Teilanforderungen umfasst, reduziert Grundschutz++ in der Beta-Version 0.9.5 [2] diese Komplexität auf 985 konsolidierte Anforderungen in 19 thematischen Praktiken (vgl. Tab. 1).

Merkmal | IT-Grundschutz | Grundschutz++ | Veränderung |

|---|---|---|---|

Struktur | 111 Bausteine | 19 Praktiken | –83 % Strukturelemente |

Anforderungen | 6000–8000 Teilanforderungen | 985 Anforderungen | –88 % Anforderungen |

Format | PDF (statisch) | JSON/XML (digital verarbeitbar) | vollständige Digitalisierung |

Bereitstellung | jährliche Editionen | kontinuierliche Updates | Continuous Deployment |

Automatisierung | manuell | einfache Tool-Integration | Überführung in maschinenlesbare Formate |

Tabelle 1: Struktureller Vergleich zwischen IT-Grundschutz 2023 und Grundschutz++

Diese massive Reduktion resultiert dabei nicht aus einer Verschlechterung der Sicherheitsabdeckung, sondern aus einer intelligenten Konsolidierung redundanter und überlappender Anforderungen. Ein konkretes Beispiel aus dem Mapping verdeutlicht das: Die neue Anforderung GC.4.1 „Festlegung von Rollen und Zuständigkeiten“ konsolidiert mehrere ursprüngliche Anforderungen aus verschiedenen Bausteinen wie ISMS.1.A1 „Übernahme der Gesamtverantwortung“, ISMS.1.A4 „Benennung eines Informationssicherheitsbeauftragten“, ISMS.1.A6 „Aufbau einer geeigneten Organisationsstruktur“, ORP.1.A2 „Zuweisung der Zuständigkeiten“, ORP.2.A14 „Aufgaben und Zuständigkeiten von Mitarbeitenden“ und ORP.2.A15 „Qualifikation des Personals“. Solche Konsolidierungen waren notwendig, um erheblichen administrativen Aufwand und mögliche Verwirrung bei der praktischen Umsetzung zu reduzieren, da viele Sicherheitsanforderungen in der bisherigen Struktur in mehreren Bausteinen doppelt oder mehrfach spezifiziert wurden.

Der strukturelle Paradigmenwechsel von der Zielobjekt- zur Prozessorientierung reflektiert moderne Ansätze des Informationssicherheits-Managements. Anstatt isoliert einzelne IT-Komponenten zu betrachten, steht nun der ganzheitliche Sicherheitsprozess im Mittelpunkt. Dies entspricht auch der Entwicklung von ISO 27001, die ebenfalls einen prozessorientierten Ansatz verfolgt.

Neue Struktur und Änderungen

Von Bausteinen zu Praktiken

Das neue Konzept basiert auf 19 sogenannten Praktiken (Abb. 1), die übergeordnete Sicherheitsdomänen repräsentieren und die bisher in verschiedenen Bausteinen verteilten Anforderungen thematisch konsolidieren. Diese Praktiken decken alle wesentlichen Aspekte der Informationssicherheit ab und ermöglichen eine ganzheitliche, weniger fragmentierte Betrachtung der Sicherheitsanforderungen.

Abbildung 1: Die 19 Praktiken im Grundschutz++

Maschinenlesbare Formate und OSCAL-Standard Die Maschinenlesbarkeit wird durch die Verwendung des Open-Security-Controls-Assessment-Language- (OSCAL)-Frameworks gewährleistet. OSCAL [4] ist ein vom US-amerikanischen National Institute of Standards and Technology (NIST) entwickelter Standard, der die einheitliche, strukturierte Beschreibung von Sicherheitskontrollen ermöglicht und bereits international etabliert ist. Diese Standardisierung erleichtert nicht nur die Automatisierung, sondern auch die Interoperabilität mit anderen Sicherheitsframeworks und -tools.

Abbildung 2: BSI-Anforderungen an OSCAL

OSCAL besteht aus verschiedenen Ebenen, die unterschiedliche Anwendergruppen zusammenführen. Konkret lässt sich das OSCAL-Format in die Ebenen „Kataloge“, „Profile“, „Maßnahmen“ und „Überprüfungen“ unterteilen:

- Kataloge sind dabei die vollständige Sammlung alle Anforderungen an das ISMS.

- Profile sind ein angepasster Auszug aus dem Katalog, auf eine Organisation oder Institution.

- Maßnahmen sind konkrete Handlungen und Tätigkeiten, die vorgenommen werden müssen, um einen bestimmten Prozess, ein bestimmtes IT-System oder Ähnliches konform zum relevanten Profil zu betreiben.

- Überprüfungen sind die Ergebnisse – zum Beispiel aus internen Audits – zu relevanten Prozessen, IT-Systemen oder Ähnlichem.

Die Verwendung des OSCAL-Standards gewährleistet Interoperabilität mit internationalen Sicherheitsframeworks und ermöglicht den Datenaustausch mit anderen Compliance-Systemen. Dies ist besonders relevant für multinationale Organisationen, die verschiedene regionale Sicherheitsstandards parallel implementieren müssen.

Stufe | Definition |

|---|---|

0 | Der Aufwand der Anforderung wird nicht bewertet, da ihre Implementierung in jedem Fall zwingend erforderlich ist. Beispiel: Benennung eines Informationssicherheitsbeauftragten |

1 | In der Regel ist die Umsetzung noch am selben Tag und mit wenig Aufwand erreichbar. Zur Aufrechterhaltung sind keine regelmäßigen Aufwände erforderlich (sog. Quick Wins / Low-hanging Fruit). Beispiel: Aktivierung einer typischerweise vorhandenen Systemfunktion |

2 | In der Regel ist die Umsetzung innerhalb einer Woche mit eigenen Mitteln möglich. Zur Aufrechterhaltung sind nur geringe Aufwände erforderlich. Beispiel: Erstellung einer Kontaktübersicht, die mit |

3 | In der Regel ist für die Umsetzung ein Zeitraum über mehrere Wochen bis einige Monate erforderlich; je nach Ressourcen der Institution kann hierzu auch eine Beteiligung externer Dienstleister erforderlich sein. Die Aufrechterhaltung kann von einem kleinen Team an Betriebspersonal gewährleistet werden. Beispiel: Unterbringung von Geräten im Serverraum |

4 | In der Regel sind diese Anforderungen mit einer längerfristigen Umsetzung oder Beibehaltung verbunden; es wird Expertenwissen und oftmals auch eine Unterstützung von Dritten benötigt. Für die Beispiel: Initiierung und Umsetzung von Baumaßnahmen |

5 | In der Regel sind für die Umsetzung aufwendige, komplexe Maßnahmen oder eine individuelle Abwägung und Behandlung damit verbundener sekundärer Risiken erforderlich. Hierzu ist häufig tiefgehendes Expertenwissen oder der Einsatz entsprechender Beispiel: Aufbau georedundanter Rechenzentren |

Tabelle 2: Stufensystem des GS++

Modalverben

Grundschutz++ führt das bisherige System der Modalverben fort, das Anforderungen nach ihrer Verbindlichkeit und Kritikalität mittels einer mehrstufigen Skala klassifiziert:

- Grundlegende Anforderungen, die für alle Organisationen unabhängig von der Risikosituation gelten, werden mit dem Modalverb „muss“ beschrieben.

- Erweiterte Anforderungen für einen angemessenen Sicherheitsstandard werden mit dem Modalverb „sollte“ beschrieben.

- Zusätzliche Anforderungen für Organisationen mit erhöhtem Schutzbedarf werden mit dem Modalverb „kann“ beschrieben.

Das bisherige System hat sich bewährt und wird weitergeführt. Anhand der Modalverben werden nun auch erste Einschätzungen zum Aufwand von Anforderungen geliefert – konkret erfolgt dies in Form von sechs Stufen, Quelle: BSI (https://github.com/BSI-Bund/Stand-der-Technik-Bibliothek/blob/main/Dokumentation/namespaces/stufen.csv) die in Tabelle 2 aufgeführt sind.

Diese Einstufung ist zwar nachvollziehbar, jedoch sollte man dieses Stufensystem in der praktischen Umsetzung nur als Indikator verwenden, nicht als abschließende Aufwandsschätzung. Die konkrete Umsetzung von einer Stufe-2-Anforderung wie beispielsweise das Erstellen einer Kontaktübersicht, die mit mehreren Fachbereichen abgestimmt werden muss, kann für eine kleinere oder auch mittelgroße Organisation innerhalb einer Woche machbar sein – in einem großen Konzern oder einer großen Behörde ist diese Aufgabe jedoch mit deutlich längeren Fristen verbunden.

Mapping und Migration

Die Mapping-Komplexität

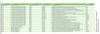

Die Migration von IT-Grundschutz 2023 zu Grundschutz++ stellt Organisationen vor erhebliche technische Herausforderungen. Die verfügbaren Daten zeigen das Ausmaß der durchgeführten Konsolidierung: Jede der 985 GS++-Anforderungen konsolidiert typischerweise 8 bis 18 ursprüngliche Teilanforderungen aus verschiedenen Bausteinen.

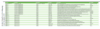

Eine der größten Herausforderungen beim Übergang zu Grundschutz++ liegt in der veränderten Granularität, also im angepassten Detaillierungsgrad der Anforderungen: Während IT-Grundschutz 2023 sehr kleinteilige Einzelanforderungen definiert (hohe Granularität), fasst Grundschutz++ mehrere dieser Details zu übergeordneten Anforderungen zusammen (niedrigere Granularität). Die aktuelle Mapping-Struktur in den verfügbaren BetaDokumenten zeigt ausschließlich Zuordnungen auf Baustein-Ebene, nicht jedoch auf der detaillierteren Teilanforderungs-Ebene (vgl. Tab. 3).

Herausforderung | Auswirkung | Lösungsansatz |

|---|---|---|

Konsolidierungsfaktoren bis zu 22:1 | komplexe Zuordnung bestehender Maßnahmen | detaillierte Gap-Analyse erforderlich |

Granularitätsverlust | unklare Erfüllungsgrade | Reverse-Mapping notwendig |

fehlende Teilanforderungs-Zuordnung | aufwendige Migrationsplanung | manuelle Expertenbewertung |

unterschiedliche Prozessorientierung | strukturelle Neuorganisation | schrittweise Transformation |

Tabelle 3: MappingHerausforderungen und Auswirkungen

Das Mapping zwischen IT-Grundschutz 2023 und Grundschutz++ stellt somit eine der komplexesten Herausforderungen bei der Migration dar. Das BSI hat zwar ein fertiges Ergebnis hierzu vorgelegt, lässt jedoch die praktische Frage offen, wie sich ein solches Mapping systematisch entwickeln lässt.

Abbildung 3: Mapping-Beispiel GC.1.1 – Errichtung und Aufrechterhaltung eines ISMS

Praktische Mapping-Methodik

Für das in diesem Artikel verwendete Mapping haben die Autoren bewusst einen hybriden Ansatz gewählt, der die Effizienz automatisierter Analyse mit der Präzision manueller Expertenbewertung verbindet. Diese Methodik hat sich als besonders effektiv erwiesen, erforderte jedoch einen erheblichen initialen Aufwand und kontinuierliche Qualitätskontrolle.

Die erste Phase basierte auf einem speziell entwickelten Analysecode, der jede einzelne Grundschutz++- Anforderung systematisch untersuchte und zentrale Schlüsselbegriffe sowie inhaltliche Konzepte extrahierte. Mithilfe von Natural-Language-Processing wurden anschließend semantische Ähnlichkeiten zwischen den GS++-Anforderungen und den IT-Grundschutz 2023-Anforderungen identifiziert. Das System erstellte automatisch erste Mapping-Vorschläge basierend auf inhaltlicher Übereinstimmung und erkannte dabei, dass eine einzelne GS++-Anforderung typischerweise mehrere GS-2023-Anforderungen konsolidiert. Diese automatisierte Vorphase reduzierte den Gesamtaufwand erheblich, lieferte jedoch nur eine erste Annäherung mit einer geschätzten Genauigkeit von etwa 70–80%.

Die entscheidende zweite Phase bestand in der manuellen Überprüfung und systematischen Ergänzung durch Fachexperten. Mit den vom Code identifizierten Keywords wurde das gesamte IT-Grundschutz2023-Kompendium systematisch durchsucht, wobei die klassische „Strg+F“-Methode zum Einsatz kam. Jede automatische Zuordnung wurde inhaltlich validiert, da die automatische Analyse teilweise fachliche Zusammenhänge übersah, die nur mit tiefgehender Expertise erkennbar sind. Diese manuelle Phase war mit etwa 60–70% des Gesamtaufwands zwar zeitintensiv, erwies sich aber als unverzichtbar für ein qualitativ hochwertiges und belastbares Mapping-Ergebnis.

Mit der Excel-Tabelle zur Praktik „Dienstleistersteuerung“ (DLS) steht für +-Abonnenten mit der HTML-Version dieses Beitrags ein exemplarischer Auszug aus dem HiSolutions-Mapping online zum Download bereit. Weitere Erkenntnisse lassen sich aus den im nachfolgenden Abschnitt beschriebenen Beispielen gewinnen.

Mapping-Kriterien Bei der Zuordnung von GS++-Anforderungen zu IT-Grundschutz-2023-Anforderungen wurden klare inhaltliche und methodische Kriterien angewendet: Das wichtigste Kriterium war stets die inhaltliche und thematische Passung, wobei keine 1:1-Übereinstimmung im Wortlaut erforderlich war. Entscheidend war vielmehr die funktionale Äquivalenz – also die Entscheidung, ob eine GS-2023-Anforderung denselben Sicherheitszweck erfüllt und ob beide Anforderungen dasselbe Sicherheitsthema behandeln.

Der Abdeckungsgrad spielte ebenfalls eine zentrale Rolle: Es wurde geprüft, ob der wesentliche Inhalt der GS++-Anforderung durch die zugeordneten GS2023-Anforderungen vollständig abgedeckt wird. Wenn beispielsweise Grundschutz++ von „Dokumentation von Sicherheitsverfahren“ spricht und IT-Grundschutz 2023 die „Erstellung von Sicherheitsdokumentation“ fordert, wurde dies als inhaltlich gleichwertig bewertet, auch wenn die Formulierung voneinander abweicht.

Ein weiteres wesentliches Kriterium war die vollständige Abdeckung aller Aspekte einer GS++-Anforderung. Bei komplexen Anforderungen bedeutete dies häufig die Zuordnung von zehn bis zwanzig verschiedenen GS-2023-Anforderungen, um alle thematischen Facetten abzudecken. Zusätzlich wurden die Sicherheitsniveaus berücksichtigt: Eine GS++-Muss-Anforderung wurde bevorzugt zu GS-2023-Basis-Anforderungen gemappt, während Sollte-Anforderungen eher Standard- oder erhöhten Anforderungen zugeordnet wurden. Diese Niveauberücksichtigung gewährleistet, dass Kritikalität und Verbindlichkeit der Anforderungen auch nach dem Mapping konsistent bleiben.

Abbildung 4: Mapping-Beispiel DEV.1.1 zeigt, wie SoftwareEntwicklungsanforderungen prozessorientiert strukturiert werden.

Mapping-Beispiele

Die folgenden drei Mapping-Ausschnitte demonstrieren exemplarisch die Konsolidierungslogik von Grundschutz++ und zeigen, wie Anforderungen aus verschiedenen GS-2023-Bausteinen thematisch und prozessorientiert zusammengeführt wurden.

Ausschnitt 1: Governance and Compliance (GC)

Die Praktik „Governance and Compliance“ (GC) zeigt besonders eindrucksvoll, wie Grundschutz++ strategische Managementanforderungen bündelt. Die Anforderung GC.1.1 „Errichtung und Aufrechterhaltung eines ISMS“ repräsentiert die extremste Form der Konsolidierung im gesamten Grundschutz++-Framework: Diese einzige Anforderung vereint 18 verschiedene IT-Grundschutz-2023-Anforderungen aus drei unterschiedlichen Bausteinen, namentlich ISMS.1, ORP.1 und ORP.5.

Diese umfassende Konsolidierung bringt Management-Verantwortung (ISMS.1.A1, A2), strategische Planung (ISMS.1.A3, A7), Organisationsstruktur (ISMS.1.A4, A6, ORP.1.A1, A2), operativen Betrieb (ISMS.1.A8, A9, A11), Dokumentation und Reporting (ISMS.1.A10, A12, A13), Compliance-Aspekte (ORP.5.A1, A2, A4) sowie Ressourcenmanagement (ISMS.1.A15) unter einem einzigen Dach zusammen. Für Organisationen bedeutet das eine fundamentale Vereinfachung: Während bisher separate Dokumentationen für jeden dieser 18 Punkte gepflegt werden mussten, lassen sich diese nun unter einer einzigen GS++-Anforderung konsolidieren. Das reduziert den administrativen Aufwand erheblich, erfordert aber auch eine strategische Neustrukturierung der gesamten ISMS-Dokumentation und ein Umdenken in der organisatorischen Zuordnung.

Die weiteren GC-Anforderungen folgen dieser Logik ebenfalls: GC.2.1 „Analyse der interessierten Parteien“ konsolidiert die Identifikation relevanter Stakeholder und regulatorischer Rahmenbedingungen (ORP.5.A1, A4), während GC.2.2 „Verfahren und Regelungen“ die systematische Beachtung und regelmäßige Überprüfung dieser Rahmenbedingungen zusammenführt (ORP.5.A1, A2, A4, A8). Diese thematische Gruppierung ermöglicht es Compliance-Verantwortlichen, alle relevanten Anforderungen an einem zentralen Punkt zu verwalten.

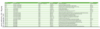

Ausschnitt 2: Development (DEV)

Die Praktik „Development“ (DEV) demonstriert eine prozessorientierte Strukturierung von Software Entwicklungsanforderungen. Die Hauptanforderung DEV.1.1 „Verfahren und Regelungen“ führt grundlegende entwicklungsspezifische Anforderungen zusammen: Die Auswahl eines Vorgehensmodells (CON.8.A2), die Erstellung einer Entwicklungsrichtlinie (CON.8.A11), die Definition von Rollen und Zuständigkeiten (CON.8.A1) sowie die geeignete Steuerung der Software-Entwicklung (CON.8.A16) werden als kohärente Einheit behandelt.

Abbildung 5: Mapping-Beispiel SENS zeigt die umfassende Konsolidierung aller Personalaspekte.

Die hierarchische Untergliederung zeigt die prozessuale Denkweise von Grundschutz++: DEV.1.1.1 „Dokumentation“ integriert Systemdesign (CON.8.A5), ausführliche Dokumentation (CON.8.A12), Sicherstellung eines ordnungsgemäßen IT-Betriebs (OPS.1.1.1.A7) und die allgemeine Dokumentation des Sicherheitsprozesses (ISMS.1.A13). Diese Zusammenführung beseitigt die bisherige künstliche Trennung zwischen Entwicklungsdokumentation und Betriebsdokumentation.

DEV.1.1.2 „Zuweisung der Aufgaben“ konsolidiert alle verantwortungsbezogenen Anforderungen, von der übergeordneten Organisationsstruktur für Informationssicherheit (ISMS.1.A6) über die Festlegung von Verantwortlichkeiten (ORP.1.A1, A2) bis hin zu spezifischen Aufgaben und Zuständigkeiten im IT-Betrieb (OPS.1.1.1.A1, OPS.1.1.3.A2) und im Patch-Management. Die Anforderung DEV.1.1.3 „Bekanntgabe“ schließt den Kreis, indem sie die Kommunikation und Einarbeitung in diese Verfahren und Zuständigkeiten zusammenführt (ISMS.1.A3, A8, ORP.1.A1, A2, ORP.2.A1). Entwicklungsorganisationen können ihre Sicherheitsanforderungen nun entlang des gesamten Entwicklungsprozesses strukturieren, anstatt zwischen verschiedenen Bausteinen hin- und herzuspringen.

Ausschnitt 3: Sensibilisierung (SENS)

Die Praktik „Sensibilisierung“ (SENS) bündelt sämtliche personalbezogenen Sicherheitsanforderungen unter einem thematischen Dach. SENS.1.1 „Verfahren und Regelungen“ vereint die Integration der Mitarbeiter* in den Sicherheitsprozess (ISMS.1.A8), die Richtlinie zur sicheren IT-Nutzung (ORP.1.A16), die geregelte Einarbeitung neuer Mitarbeiter (ORP.2.A1), Qualifikationsanforderungen (ORP.2.A15), die Sensibilisierung der Institutionsleitung (ORP.3.A1), Einweisungen in den sicheren Umgang mit IT (ORP.3.A3), die Konzeption und Durchführung von Schulungsprogrammen (ORP.3.A4, A6), die Messung des Lernerfolgs (ORP.3.A8) sowie spezifische Sensibilisierungen etwa für Auslandsreisen (CON.7.A2)

Die Unteranforderung SENS.1.1.1 „Dokumentation“ führt alle dokumentarischen Aspekte der Sensibilisierung zusammen, von der Festlegung der Sicherheitsziele und -strategie (ISMS.1.A2, A3) über die Festlegung von Sicherheitsmaßnahmen (ISMS.1.A7) bis hin zur Dokumentation von Benutzerkennungen und Rechteprofilen (ORP.4.A3), der Identifikation von Rahmenbedingungen (ORP.5.A1) und der Erstellung von Richtlinien zur Behandlung von Sicherheitsvorfällen (DER.2.1.A2). Diese umfassende Konsolidierung ermöglicht es HR- und Schulungsabteilungen, alle personalrelevanten Sicherheitsanforderungen zentral zu verwalten, anstatt diese über zahlreiche verschiedene Bausteine verteilt nachhalten zu müssen. Die klare Zuordnung zur SENS-Praktik vereinfacht auch die Kommunikation mit der Personalabteilung erheblich, da nun alle relevanten Anforderungen an einer Stelle gebündelt sind.

Erkenntnisse

Die systematische Durchführung des vollständigen Mappings zwischen IT-Grundschutz 2023 und Grundschutz++ hat wesentliche Erkenntnisse über die Realisierbarkeit und praktische Durchführbarkeit der Migration geliefert. Die zentrale Einsicht vorweg: Ein umfassendes Mapping ist möglich und sinnvoll durchführbar. Alle 985 Grundschutz++-Anforderungen ließen sich zuordnen, wobei sich gezeigt hat, dass ein Großteil der GS++-Anforderungen auf die 6567 Einzelanforderungen des ITGrundschutz 2023 zurückgeht. Einige Anforderungen wurden in Grundschutz++ jedoch erweitert oder neu hinzugefügt, um zusätzliche Sicherheitsaspekte abzudecken – keine frühere Anforderung blieb unberücksichtigt.

Die größte Herausforderung lag weniger in „unmappbaren“ Anforderungen, sondern vielmehr in der Vielzahl mehrfacher Zuordnungsmöglichkeiten: Zahlreiche GS-2023-Anforderungen ließen sich funktional mehreren GS++-Anforderungen zuordnen, was die thematische Überschneidung und Redundanz des alten Systems eindrucksvoll belegt. Diese Mehrfachzuordnungen sind jedoch nicht als Schwäche, sondern als Stärke der Konsolidierung zu bewerten: Sie zeigen, dass Grundschutz++ tatsächlich die bisherige Fragmentierung überwindet und inhaltlich zusammenhängende Aspekte unter einem Dach vereint. Eine Anforderung wie ORP.2.A15 „Qualifikation des Personals“ lässt sich beispielsweise sowohl der Praktik „Sensibilisierung“ (SENS) als auch „Governance and Compliance“ (GC) sowie „Entwicklung“ (DEV) zuordnen – je nachdem, in welchem prozessualen Kontext man sie betrachtet.

Die schwierigste Phase des Mappings war paradoxerweise nicht das Auffinden von Zuordnungen, sondern die Entscheidung für die jeweils optimale Zuordnung bei mehrfachen Möglichkeiten. Hier war Expertenwissen gefragt, um die funktional beste und prozessual sinnvollste Zuordnung zu treffen. Der hybride Ansatz aus automatisierter Vorphase und manueller Expertenbewertung erwies sich dabei als entscheidend: Während die automatische Analyse effizient alle potenziellen Zuordnungen identifizierte, war menschliches Wissen erforderlich, um die kontextuell passendste Zuordnung zu treffen und die Konsistenz über alle Praktiken hinweg zu gewährleisten.

Zeitplan und Implementierung

Das BSI hat einen ambitionierten, aber realistischen Zeitplan für die Einführung von Grundschutz++ kommuniziert: Der offizielle Start ist noch im ersten Quartal 2026 geplant – mit einer mehrjährigen Übergangsphase, die parallele Implementierungen nach beiden Standards ermöglicht (vgl. Tab. 4).

Zeitraum | Meilenstein | Details | Auswirkungen |

|---|---|---|---|

Q4 2025 | Beta-Version verfügbar | vollständige Praktiken | Start von Pilotprojekten möglich |

Q1 2026 | offizieller „Go-Live“ | produktionsreife Version 1.0 | Nutzung von GS++ in ausgewählten Informationsverbünden in |

2026–2031 | Übergangsphase | Parallelbetrieb beider Standards | flexible Migrationszeitpunkte |

ab 2031 | GS-2023-Zertifizierungen | Auslaufen der GS-2023-Unterstützung | Zertifizierungen nur noch |

Tabelle 4: Zeitplan der Grundschutz++- Einführung

Die Übergangsphase erlaubt Organisationen wichtige Flexibilität bei der Migrationsplanung: Bestehende Zertifizierungen nach IT-Grundschutz 2023 behalten ihre Gültigkeit und können regulär verlängert werden. Auch neue Zertifizierungsverfahren, die bis Ende 2026 angemeldet werden, können noch auf Basis des aktuellen Standards durchgeführt werden.

GitHub-basierte Bereitstellung

Das GitHub-basierte Bereitstellungsmodell markiert einen Paradigmenwechsel von starren, versionierten Editionen zu einem agilen, kontinuierlichen Update-Prozess. Anstatt auf jährliche Kompendium-Aktualisierungen zu warten, können Nutzer von Grundschutz++ von zeitnahen Anpassungen an neue Bedrohungslagen und technische Entwicklungen profitieren.

Dieses Modell ermöglicht gleichzeitig auch eine stärkere Community-Einbindung: Nutzer können über GitHub-Issues Feedback geben, Verbesserungsvorschläge einreichen und an der Weiterentwicklung des Standards partizipieren. Das schafft eine neue Qualität der Zusammenarbeit zwischen dem BSI und der Anwendergemeinschaft.

Chancen und Herausforderungen

Grundschutz++ repräsentiert zweifellos die bedeutendste Evolution des deutschen IT-Sicherheitsstandards seit seiner Einführung 1994. Die Transformation von einem statischen PDF-Kompendium zu einem dynamischen, maschinenlesbaren Regelwerk adressiert zentrale Schwächen des bisherigen Ansatzes und schafft die Grundlage für eine neue Generation automatisierter Sicherheitsprozesse.

Die Reduktion von 6567 Teilanforderungen auf 985 konsolidierte Anforderungen verspricht erhebliche Effizienzgewinne. Organisationen können künftig mit weniger administrativem Aufwand ein höheres Sicherheitsniveau erreichen und dabei von standardisierten, automatisierbaren Prozessen profitieren.

Das von den Autoren durchgeführte vollständige Mapping zwischen beiden Standards bestätigt die praktische Realisierbarkeit einer Migration: Alle 985 Grundschutz++- Anforderungen konnten im Mapping-Prozess berücksichtigt werden, wobei sich zeigte, dass die überwiegende Mehrheit auf den IT-Grundschutz 2023 zurückzuführen ist, während einzelne Anforderungen Erweiterungen oder Neuformulierungen darstellen – Herausforderungen lagen dabei weniger in fehlenden Zuordnungsmöglichkeiten als vielmehr in der Auswahl der optimalen Auswahl bei Mehrfachzuordnungen. Solche Mehrfachzuordnungen belegen eindrucksvoll die Redundanzproblematik des bisherigen Systems und unterstreichen den Mehrwert der Konsolidierung. Organisationen können daher mit der Gewissheit migrieren, dass keine Sicherheitsaspekte verloren gehen, sondern diese lediglich intelligenter strukturiert werden

Gleichzeitig darf man die Herausforderungen aber nicht unterschätzen: Die Migration bestehender Informationssicherheits-Managementsysteme (ISMS) erfordert erhebliche Investitionen in Zeit, Expertise und möglicherweise neue Technik.

Besonders kritisch ist der Granularitätsverlust beim Mapping von GS-2023 zu GS++: Organisationen müssen eigene Analysen durchführen und individuelle Migrationspfade entwickeln, die ihre spezifische ISMSStruktur und Risikosituation berücksichtigen.

Handlungsempfehlungen

- Frühzeitige Planung: Beginnen Sie möglichst umgehend mit der Vorbereitung der Migration.

- Kompetenzaufbau: Investieren Sie in die Schulung Ihrer ISMS-Verantwortlichen und bauen Sie Expertise in den neuen Formaten auf.

- Tool-Evaluation: Prüfen Sie die Kompatibilität Ihrer aktuellen ISMS-Tools zu maschinenlesbaren Formaten und planen Sie gegebenenfalls Upgrades.

- Pilot-Projekte: Starten Sie mit der Beta-Version erste Pilotimplementierungen in weniger kritischen Bereichen.

- Netzwerk-Aufbau: Vernetzen Sie sich mit anderen Organisationen und teilen Sie Erfahrungen bei der Migration.

Fazit

Grundschutz++ markiert den Beginn einer neuen Ära in der deutschen Cybersicherheit. Organisationen, die diese Transformation erfolgreich meistern, werden nicht nur von erheblichen Effizienzgewinnen profitieren, sondern auch für die Herausforderungen der digitalen Zukunft bestens gerüstet sein. Die Investition in diese Migration ist eine Investition in die langfristige Sicherheit und Wettbewerbsfähigkeit deutscher Organisationen.

Dabei überwiegen die langfristigen Vorteile klar die kurzfristigen Herausforderungen: Grundschutz++ positioniert Deutschland an der Spitze der internationalen Entwicklung hin zu digitalisierten, automatisierten Sicherheitsstandards. Die GitHub-basierte Bereitstellung und Community-Einbindung schaffen neue Möglichkeiten für Kooperation und kontinuierliche Verbesserung.

Sebastian Reinhardt ist Senior Expert, Kinan Helani und Henrik Schiele sind Consultants bei der HiSolutions AG.

Hinweis: Dieser Artikel fokussiert sich auf die Anforderungsebene des Grundschutz++-Kompendiums und basiert auf der Beta-Version 0.9.5 (Stand: 1. Oktober 2025, [2]). Die nachfolgenden Versionen 0.9.7 bis 1.1.3 enthielten strukturelle Anpassungen in einzelnen Praktiken, besonders bei den Anforderungszuordnungen und der Gruppierung von Controls – die Gesamtanzahl von 985 Anforderungen in 19 Praktiken blieb jedoch unverändert. Alle Angaben sind ohne Gewähr und können sich mit der Weiterentwicklung des Standards [3] ändern. Bis zum Redaktionsschluss dieses Beitrags am 4 Februar 2026 hat das BSI noch keine offizielle Ankündigung zum GS++ veröffentlicht.

Literatur

[1] Bundesamt für Sicherheit in der Informationstechnik (BSI), IT-Grundschutz-Kompendium – Werkzeug für Informationssicherheit, Edition 2023, Februar 2023, www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/IT-Grundschutz/IT-Grundschutz-Kompendium/it-grundschutz-kompendium_node.html

[2] Bundesamt für Sicherheit in der Informationstechnik (BSI), Grundschutz++-Kompendium, Beta-Version 0.9.5, Oktober 2025, https://github.com/BSI-Bund/Stand-der-Technik-Bibliothek/tree/4612be85a133f90f94394cdc50ce520223bce86f/Kompendien/Grundschutz%2B%2B-Kompendium

[3] Bundesamt für Sicherheit in der Informationstechnik (BSI), Grundschutz++-Katalog, fortlaufend aktualisiert in: Stand-der-Technik-Bibliothek, https://github.com/BSI-Bund/Stand-der-Technik-Bibliothek/tree/main/Anwenderkataloge/Grundschutz%2B%2B

[4] U.S. Department of Commerce – National Institute of Standards and Technology (NIST), OSCAL: the Open Security Controls Assessment Language, Mai 2025, https://pages.nist.gov/OSCAL/

[5] Bundesamt für Sicherheit in der Informationstechnik (BSI), OSCAL, www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/Grundschutz-in-der-Informationssicherheit/Stand-der-Technik/OSCAL/oscal_ node.html