Datenzugriffe durch US-Sicherheitsbehörden : Rechtliche Risiken bei Cloud-Computing-Nutzung

Seit den Enthüllungen des US-Whistleblowers Edward Snowden (Stichwort „PRISM“) ist es kein Geheimnis mehr, dass US-Sicherheitsbehörden unter bestimmten Bedingungen auf die Datenbestände digitaler Dienste weltweit zugreifen können. Auf Bundesebene existieren in den USA verschiedene Rechtsgrundlagen, die einen Datenzugriff auch außerhalb des US-Territoriums erlauben – wer digitale Dienste mit US-Bezug nutzen will, muss dieses Risiko in die Beschaffungsentscheidung einpreisen.

In der aktuellen Debatte über die technologische Abhängigkeit von US-amerikanischen Anbietern ist die Frage neu entflammt, wann ein Cloud-ComputingDienst (vgl. § 2 Abs. 11 Nr. 3 BSIG) wirklich „souverän“ ist. In diesem Beitrag wird daher unter rechtlichen Gesichtspunkten untersucht, wie weit das US-Recht Datenherausgabeverlangen gegenüber Cloud-Anbietern ermöglicht, die Daten von Privatpersonen oder Unternehmen aus der EU verarbeiten.

Unternehmenskonstrukte für den Cloud-Betrieb

Eine Analyse der rechtlichen Zugriffsrisiken aus der US-amerikanischen Rechtsordnung lässt sich anhand unterschiedlicher Unternehmenskonstrukte strukturieren, die am Cloud-Markt üblich oder denkbar sind. Dabei sind aktuell im Wesentlichen fünf gesellschaftsrechtliche Szenarien zu unterscheiden, die hinter dem Betrieb eines Cloud-Computing-Dienstes stehen können:

- Fallgruppe 1: Eine EU-Tochtergesellschaft eines US-Konzerns stellt den Cloud-Dienst bereit.

- Fallgruppe 2: Wirtschaftliche Akteure aus den USA und der EU schließen sich zu einer Kapitalgesellschaft zusammen, die von den EU-Akteuren dominiert wird und an der US-Unternehmen als Minderheitsgesellschafter und Technologielieferant beteiligt sind.

- Fallgruppe 3: Ein EU-Konzern, der auch Geschäftsbeziehungen in die USA pflegt, betreibt mit einer EU-Tochtergesellschaft einen Cloud-Computing-Dienst mit aus den USA lizenzierter Technologie.

- Fallgruppe 4: Ein EU-Unternehmen ohne Geschäftsbeziehungen in die USA nutzt US-Technologie (z.B. Software) über Lizenzen oder bindet ein Unternehmen mit US-Bezug als Auftragsdatenverarbeiter oder Technologielieferant in seine Cloud-Dienste ein.

- Fallgruppe 5: Ein EU-Unternehmen ohne Geschäftstätigkeit in den USA stellt den Cloud-Computing-Dienst zur Verfügung, ohne dafür Software oder Dienste einer Auftragsdatenverarbeitung mit US-Bezug zu nutzen.

Rechtliche Analyse aus Perspektive des US-Rechts

Für die Frage, ob die Daten von EU-Bürgern* und -Unternehmen in einem Cloud-Computing-Dienst dauerhaft sicher und verfügbar sind, muss der Blick nicht nur auf den US-amerikanischen „Clarifying Lawful Overseas Use of Data (CLOUD) Act“ [1] (der 2018 den „Stored Communications Act“ – SCA [2] ergänzt hat) und die Section 702 FISA [3,4] fallen, die Datenherausgabeverlangen gegenüber Unternehmen erlauben.

Auch der Rechtsrahmen für Exportkontrollen, Sanktionen und sonstige Einschränkungen des Außenhandels mit Technologiebezug spielt eine wichtige Rolle: Wenn die US-Regierung die Lizenzvergabe oder sonstige Technologietransfers aussetzen oder stoppen kann, ist die Verfügbarkeit der Dienste und Daten betroffen. Wenn ein Unternehmen in den USA dazu verpflichtet wird, Technologietransfers nach Deutschland oder in die EU zu stoppen, müsste es Updates einstellen. Nicht zuletzt dürfen US-Geheimdienste wie die NSA zudem auf der Grundlage der Executive Order 12333 [5] IT-Sicherheitslücken nutzen, um Auslandsspionage zu betreiben.

Unüberprüfbar und undurchsichtig: Executive Order 123333

Bei Cloudservern und -infrastrukturen in der EU besteht aufgrund dieser Präsidialanordnung von 1981 stets die Möglichkeit, dass ein Zugriff durch US-Geheimdienste erfolgt. Ursprünglich von US-Präsident Ronald Reagan erlassen, haben sie George W. Bush nach den Anschlägen des 11. September 2001 verschärft [6] und Barack Obama verfahrenstechnisch präzisiert (vgl. [7]).

Ein Zugriff kann demgemäß auf „Kommunikationsinformationen“ und andere Daten erfolgen, die über Funk, Draht und elektromagnetische Mittel übermittelt werden oder zugänglich sind und die sich im US-Ausland befinden. Davon sind letztlich alle Komponenten einer Cloud-Infrastruktur betroffen. Dazu dürfen US-Geheimdienste auf Sicherheitslücken zurückgreifen, die ihnen bekannt sind. Kein Firmenkonstrukt – unabhängig ob mit oder ohne US-Technologie oder -Beteiligung – ist somit davor gefeit, dass Daten über ein solches „staatliches Hacking“ in die USA abfließen.

Herausgabeverlangen nach FISA und dem US CLOUD ACT

Die rechtlichen Vorgaben aus Abschnitt 702 FISA und dem US Cloud Act zielen speziell auf Datenbestände ab, die außerhalb der USA gespeichert sind – also etwa auf Rechenzentren in der EU. Dies führt dazu, dass die gesamte technische Infrastruktur von Cloud-Computingdiensten mit US-Bezug mit dem Makel behaftet sein kann, dass Datenabflüsse an US-Sicherheitsbehörden unbemerkt stattfinden könnten.

Wenn etwa ein EU-Tochterunternehmen eines US-Konzerns (Fallgruppe 1) die Daten von EU-Einrichtungen in der Form von Klardaten verarbeitet, dürfte der Tatbestand eines Herausgabeverlangens klar erfüllt sein. Schwieriger zu beantworten ist die Frage, ob dies auch bei den Unternehmenskonstruktionen 2 bis 5 anzunehmen ist – und wie mit verschlüsselten Daten umzugehen ist. Eine Analyse des rechtlichen Rahmens stößt dabei schnell an ihre Grenzen. Denn eine Prognose, wie ein US-Bundesgericht über solche Fälle rechtlich entscheiden würde, ist aus unterschiedlichen Gründen schwierig:

- Zunächst lässt sich die Rechtsprechung der FISA-Gerichte kaum wissenschaftlich analysieren, da die Entscheidungspraxis weitgehend geheim ist und es kaum Literatur zu diesen Fragen gibt.

- Aus deutscher Perspektive ist zudem zu berücksichtigen, dass die Case-Law-Tradition in den USA anders funktioniert und zu bisweilen überraschenden Ergebnissen führen kann, als durch die kontinentaleuropäischen Auslegungsmethoden des Rechts zu erwarten wäre. Gerade im Bereich der nationalen Sicherheit und Strafverfolgung werden US-Bundesgerichte regelmäßig dazu tendieren, die Sicherheitsinteressen der US-Behörden höher zu bewerten als mögliche Rechtsverstöße gegen ausländisches Recht.

Insgesamt lässt sich aber feststellen, dass die USJurisdiktion für Cloud-Technologie deutlich weiterreichend sein kann, als dies in der öffentlichen Debatte bislang angenommen wurde.

So greift sie bei Konzernstrukturen, die mit ihrem Stammsitz in den USA angesiedelt sind: Beispielsweise können FISA-Gerichte das US-Mutterunternehmen dazu auffordern, einzelne Datenbestände herauszugeben, die bei einer EU-Tochterfirma lokalisiert sind. Ebenso kann sich eine Anordnung gegen ein US-Unternehmen richten, das in Form einer Minderheitsbeteiligung an einer Kapitalgesellschaft in der EU beteiligt ist.

Unter diesem Gesichtspunkt sind auch die häufig als „souverän“ eingestuften Unternehmenskonstruktionen der Fallgruppen 2 bis 4 nicht vor einem potenziellen extraterritorialen Datenzugriff aus den USA gefeit. Auch wenn ein US-Technologieanbieter nur als Minderheitsgesellschafter (Fallgruppe 2), Auftragsdatenverarbeiter oder Lizenzgeber für Software (Fallgruppen 3 und 4) in die Cloud-Infrastruktur eingebunden ist und dabei Zugriff auf Daten erlangen kann, greift dennoch die Herausgabepflicht ‒ entscheidend ist in erster Linie eine faktische Zugriffsmöglichkeit.

Der US-Jurisdiktion können aber auch solche Firmenkonstrukte unterfallen, bei denen weder Sitz, Tochterunternehmen oder Niederlassung in den USA bestehen. Nur weil ein in Deutschland ansässiges Tochterunternehmen eines europäischen Unternehmens die Cloud-Infrastruktur auf eigenen Rechenzentren betreibt und die aus den USA lizenzierte Software unidirektional aufspielt, ist der Zugriff durch die US-Justiz nicht ausgeschlossen. Denn die sogenannte „Specific Personal Jurisdiction“ greift nach der Rechtsprechung von US-Bundesgerichten bereits dann, wenn minimale Geschäftskontakte in die USA vorhanden sind: Dafür kann es bereits ausreichen, dass ein ausländisches Unternehmen eine englischsprachige Website betreibt und auch US-Kunden bedient.

Erst wenn ein EU-Tochterunternehmen keinerlei US-Kunden hat und nur den deutschen Markt bedient, fehlen auch die sogenannten „Minimal Contacts“, die den Zugriff durch die US-Justiz eröffnen. Im Ergebnis sind daher nur Unternehmen ohne jegliche Geschäftsbeziehung in die USA – etwa eine bundeseigene GmbH mit ausschließlich europäischen Kunden – davor gefeit, in den Radius der US-Jurisdiktion zu gelangen.

Unmittelbare Sanktionen

Kommt hingegen ein Unternehmen, das der USJurisdiktion unterliegt, einer Aufforderung zur Datenherausgabe nicht nach, drohen Bußgelder sowie strafrechtliche Maßnahmen durch das Gericht. Anders als im deutschen Prozessrecht steht US-Gerichten mit dem Instrument des „Contempt of Court“ (deutsch: Missachtung des Gerichts) ein eingriffsintensiver Weg offen, um gerichtliche Anordnungen durch hohe Zwangsgelder, Vollstreckung in das Vermögen oder Haft gegen einzelne Mitarbeiter durchzusetzen.

Im Ergebnis lässt sich damit das Risiko, dass ein Datenabfluss aus dem Cloud-Dienst über Unternehmen, leitende Angestellte oder Technologielieferanten an USSicherheitsbehörden stattfindet, nur mit einer Unternehmenskonstruktion nach der Fallgruppe 5 vollständig ausschließen. Denn nur dort fehlt jeglicher US-Bezug – und die US-Justiz hätte keinen Anknüpfungspunkt, um ein Herausgabeverlangen zu adressieren. Dass ein Zugriff über die Executive Order 12333, über einzelne US-Bürger oder sonstige Personen mit Zugriff auf die Cloud-Daten erfolgt, lässt sich aber auch hier nicht wirksam ausschließen.

Kein Ausweg durch Verschlüsselung und technisches „Aussperren“

Wenn sich ein Unternehmen, das der US-Jurisdiktion unterliegt, durch technische Mittel wie eine Datenverschlüsselung selbst der Möglichkeit entledigt, auf die Datenbestände in der EU zuzugreifen, können US-Gerichte dies als einen Fall der rechtswidrigen Unterdrückung von Beweismitteln (sog. Spoliation) einordnen. Die US-Gerichte können für diesen Fall ansteigend hohe Geldstrafen verhängen, um wirtschaftlichen Druck aufzubauen.

Denn im Ergebnis unterliegen aus technischer Sicht auch verschlüsselte Datenbestände der Kontrolle derjenigen Stelle, die einen Cloud-Computing-Dienst oder ein Rechenzentrum betreibt. Der Betreiber kann den Informationsgehalt zwar mitunter nicht auslesen, aber er hat faktischen Zugriff auf die Daten. Es ist deshalb rechtlich durchaus denkbar, dass sich ein Herausgabeverlangen darauf beziehen kann, zur Not auch verschlüsselte Datenbestände, in denen die begehrte Information hinterlegt ist, an die US-Sicherheitsbehörden herauszugeben – damit diese sie selbst zu entschlüsseln versuchen.

Der US Cloud Act geht zwar an einer Stelle explizit auf verschlüsselte Daten ein: Liegt ein bilaterales Verwaltungsabkommen der USA mit Drittstaaten vor, darf dieses nicht zum Inhalt haben, dass eine Entschlüsselung verschlüsselter Daten erfolgt. So besagt 2523(b)(3) CLOUD Act: „The terms of the agreement shall not create any obligation that providers be capable of decrypting data or limitation that prevents providers from decrypting data.“

Ein solches Verwaltungsabkommen mit der EU oder Deutschland existiert derzeit aber nicht! Das hat nicht nur zur Folge, dass EU-Unternehmen keinerlei Widerspruchsmöglichkeit oder gerichtliche Instanz zur Verfügung steht, um gegen US-Herausgabeverlangen vorzugehen. Aus der Formulierung lässt sich im Wege eines Umkehrschlusses auch die Wertung entnehmen, dass das Entschlüsselungsverbot bei einem einseitigen Vorgehen der US-Behörden beziehungsweise US-Justiz – also ohne Rechtsschutzabkommen – nicht greift. Zwar ließe sich die Passage in einem „Erst-Recht-Schluss“ auch so interpretieren, dass der Ausschluss, verschlüsselte Daten entschlüsseln zu müssen, auch ohne Rechtsschutzabkommen gilt – zwingend ist das aber nicht. Denn bei einem Rechtsschutzabkommen sichern sich die USA auch zu, dass umgekehrt das Drittland keine Daten von US-Bürgern entschlüsselt.

Umwege via Exportkontrolle

Juristisch möglich ist überdies, dass das US Department of Justice (DOJ) oder andere Teile der US-Regierung bei einem technisch verwehrten Zugriff auf Cloud-Daten in der EU einen Sachverhalt der „nationalen Sicherheit“ annehmen – gerade bei Daten aus sicherheitskritischen Bereichen oder bei Anknüpfungspunkten zu ausländischen Einflussversuchen.

Die US Export Administration Regulations (EAR) erfassen sämtliche Exporte, Reexporte und innerstaatlichen Weitergaben (In-country Transfers) von US-Gütern, Software oder Technologie. Sie gelten extraterritorial, also auch gegenüber nicht-US-amerikanischen Unternehmen, sofern ein Bezug zu gelisteten US-Technologien oder -Komponenten besteht (vgl. 15 C.F.R. § 734.3 und § 734.9 [8]). Bereits die Nutzung von US-Software oder der Zugriff auf Cloud-Dienste, die auf US-Technologie beruhen, kann deshalb unter die „Export Administration Regulations“ (EAR, [8]) fallen.

Als Rechtsfolgen kommen das Untersagen bestimmter Geschäftsbeziehungen, die Anordnung der Rückabwicklung von Transaktionen oder der Ausschluss vom Zugang zu US-Produkten und -Technologie in Betracht [9].

Pflichtenkollision mit EU-Recht

Bedient ein europäisches Unternehmen ein Herausgabeverlangen nach US-Recht, gerät es mitunter in Konflikt mit dem EU-Daten(schutz)-, IT-Sicherheits- oder allgemeinem nationalen Sicherheitsrecht.

Die Frage, welche Rechtsverstöße nach EU-Recht dabei in Betracht kommen, bedarf einer tiefgehenden rechtlichen Analyse, deren Details diesen Beitrag sprengen würden. So viel lässt sich jedoch zusammenfassend sagen: Das Recht internationaler Datentransfers in der Datenschutz-Grundverordnung (insbes. Art. 48 und 49 DSGVO), im Data Governance Act (Art. 31, Art. 5 Abs. 9–14 DGA) sowie im Data Act (Art. 32 DA) sehen hohe Hürden dafür vor, personenbezogene und nicht-personenbezogene Daten aus der EU-Rechtssphäre in die USA zu übermitteln. Es ist der gesetzliche Regelfall, dass Daten von EU-Bürgern und -Unternehmen, die für die Strafverfolgung oder nachrichtendienstliche Zwecke in den USA benötigt werden, von Behörden an Behörden fließen – und nicht vom Technologieanbieter an die ausländische Behörde direkt.

Dies wird entsprechend auch durch das nationale Sicherheitsrecht in Deutschland geregelt, indem es Spezialvorschriften für Sicherheitsbehörden des Bundes vorsieht, die bei einer Herausgabe an ausländische Behörden für Zwecke der Strafverfolgung oder nachrichtendienstlichen Tätigkeit zu beachten sind. Relevant sind allem voran die Übermittlungsverbote in § 28 BKAG (www.gesetze-im-internet.de/bkag_2018/__28.html) sowie § 23 BVerfSchG (www.gesetze-im-internet.de/bverfschg/__23.html) und § 11e BNDG (www.gesetze-im-internet.de/bndg/__11e.html).

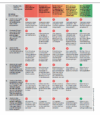

Tabelle 1: Zusammenfassung sicherheitsrelevater Fragen zum Zugriff von US-Behörden auf Daten verschiedener gesellschaftsrechtlicher Konstruktionen

Wenn Cloud-Anbieter in ihren IT-Systemen technische Vorkehrungen verankern, um Datenzugriffe aus dem Ausland zu ermöglichen, ohne dass die Betroffenen hiervon Kenntnis erlangen, kann dies zudem dem „Stand der Technik“ in der Cybersicherheit widersprechen und überdies sogar ein meldepflichtiger IT-Sicherheitsvorfall sein. Ab Dezember 2027 kann ein Rückkanal in die USA auch gegen den EU Cyber Resilience Act (CRA) verstoßen.

Ausblick und Fazit

Mit dem „Cloud Sovereignty Framework“ [11] und dem C5 Testat des BSI [12] liegen erste Ansätze vor, um Cloud-Computing-Dienste im Hinblick auf ihre Cybersicherheit zu klassifizieren und zu überprüfen.

In weiteren Schritten ist es nun wichtig, die Rechtslage in den USA realistisch einzubeziehen. Der vorliegende Beitrag zeigt auf, dass die rechtlichen Zugriffsmöglichkeiten allem voran nach US CLOUD Act und Abschnitt 702 FISA weitergehender sind als bislang gedacht – und dass mit dem US-Exportkontrollrecht eine zusätzliche komplexe Rechtsmaterie zu berücksichtigen ist.

Wer Cloud-Dienste künftig digital souverän und digital resilient beschaffen und nutzen will, muss diese Risiken kennen und aktiv in seinen Entscheidungen berücksichtigen.

Michael Kolain ist Senior Fellow des cyberintelligence.institute (CII) in Frankfurt am Main.

Prof. Dr. Dennis-Kenji Kipker ist wissenschaftlicher Direktor des CII.

Die Autoren danken Katharina Buchsbaum, Research Assistant am CII für ihre inhaltliche Mitarbeit, besonders zu Fragen des US-Exportkontrollrechts.

Literatur

[1] U.S. Department of Justice, Clarifying Lawful Overseas Use of Data (CLOUD) Act Resources, Oktober 2023, www.justice.gov/criminal/cloud-act-resources

[2] U.S. Department of Justice, Stored Communications Act (SCA), §§ 2701–2713 in: Electronic Communications Privacy Act of 1986 (ECPA), Juli 2023, www.justice.gov/jmd/ls/electronic-communications-privacyact-1986-pl-99-508

[3] U.S. Department of Justice, The Foreign Intelligence Surveillance Act of 1978 (FISA), undatiert, https://bja.ojp.gov/program/it/privacy-civil-liberties/authorities/statutes/1286

[4] Congress.gov, FISA Section 702 and the 2024 Reforming Intelligence and Securing America Act, August 2025, www.congress.gov/crs-product/R48592

[5] Office of the Federal Register (OFR), Executive Order 12333 – United States intelligence activities, Dezember 1981, www.archives.gov/federal-register/codification/executive-order/12333.html

[6] U.S. Office of the Director of National Intelligence, Executive Order 12333 – United States Intelligence Activities, As amended by Executive Orders 13284 (2003), 13355 (2004) and 13470 (2008), 2008, www.odni.gov/files/NCSC/documents/Regulations/EO_12333.pdf

[7] U.S. Office of the Director of National Intelligence, Status of Attorney General Approved U.S. Person Procedures under E.O. 12333, Mai 2017, www.dni.gov/files/CLPT/documents/Chart-of-EO-12333-AG-approvedGuidelines_May-2017.pdf

[8] U.S. Electronic Code of Federal Regulations (ECFR), Export Administration Regulations (EAR), in: Title 15 – Commerce and Foreign Trade, Januar 2026, www.ecfr.gov/current/title-15/subtitle-B/chapter-VII/subchapter-C

[9] U.S. Department of Commerce, Penalties [for Violations of the Export Administration Regulations, 15 CFR §§ 730‒774 (EAR)], undatiert, www.bis.gov/enforcement/penalties

[10] Universität zu Köln – Rechtswissenschaftliche Fakultät, Rechtsgutachten zur US-Rechtslage zum weltweiten Datenzugriff durch US-Behörden bei Nutzung von Cloud-Diensten, März 2025, geschwärzte Fassung online verfübar via https://fragdenstaat.de/dokumente/273689-rechtsgutachten-zur-us-rechtslage_geschwaerzt/

[11] European Commission, Cloud Sovereignty Framework, Version 1.2.1, Oktober 2025, https://commission.europa.eu/document/09579818-64a6-4dd5-9577-446ab6219113_en

[12] Bundesamt für Sicherheit in der Informationstechnik (BSI), Kriterienkatalog C5 (Cloud Computing Compliance Criteria Catalogue), Portalseite, undatiert, www.bsi.bund.de/dok/7685384